Introducción

Actualmente, la sociedad depende cada vez más de la interacción para el desarrollo de sus actividades, siendo las redes de comunicación, facilitadoras de esta tarea. Sin embargo, a mayor capacidad de interconexión, se incrementan los riesgos de seguridad que pueden afectar la integridad de la información y comprometer el funcionamiento de las operaciones.

|

La falta de políticas de seguridad que garanticen la comunicación y transferencia de datos de forma segura, desde la fuente hasta el destino, hace necesario que se adopten medidas preventivas, que permitan contrarrestar el número de ataques que cada día son más frecuentes y que utilizan herramientas efectivas para acceder a la información. |

La gestión de seguridad de la red es una actividad indispensable en la organización. Es necesario estar monitoreando los eventos y posibles vulnerabilidades que se presentan a diario y, actualizar y/o cambiar losprocesos y políticas establecidas, con el fin de proteger la información y evitar el acceso de usuarios no autorizados, así como de programas o herramientas que se estén implantando para obtener información de manera ilegal, con fines diferentes a los establecidos.

Propósitos de aprendizaje

Propósito general

Diagnosticar los riegos y amenazas de seguridad en entornos de redes de datos, así como de crear e implementar políticas de seguridad.

Propósitos específicos

- Conocer los principios básicos de seguridad en redes de datos.

- Identificar los protocolos y mecanismos de seguridad que se deben implementar para proteger la integridad de la información.

- Crear e implementar políticas de seguridad.

Protocolos de seguridad

El principal propósito de la seguridad informática es la protección de la información y del acceso a los sistemas de información, así como de las diferentes formas de utilización, divulgación o destrucción de información de manera no autorizada.

Un protocolo de seguridad establece las reglas que rigen la comunicación de la información entre una fuente y un destino, garantizando que la información no sea modificada durante el proceso de comunicación. Existen diferentes protocolos de seguridad que se pueden implementar como son Ipsec, SSL, SSH.

|

Conoce aquí los diferentes protocolos. |

Seguridad en redes de área local

La seguridad es una necesidad básica que poseen todos los usuarios que se conectan por intermedio de cualquier dispositivo, a Internet o una red de área local, por lo tanto, es intrínseca a todos los aspectos de una entidad y/o organización. Cada uno de esos dispositivos que se conecta a una red local y por medio de esta, a una red WAN, tiene un papel en referencia a la protección del entorno en cual se conecta y de cierta forma, a un nivel mayor un entorno global.

Las redes de área local están conformadas por un conjunto de activos e infraestructura tecnológica, los cuales se deben proteger y mantener actualizados para garantizar la integridad y confidencialidad de la información.

En el esquema interactivo podrás conocer algunas de las recomendaciones para tener una red de área local más segura y de esta manera, minimizar las vulnerabilidades que se puedan presentar, causando pérdidas parciales o totales de información.

Seguridad en redes de área local

Gestión de contraseñas seguras

La vulnerabilidad de las contraseñas que se usan a diario, tanto en el hogar como en las entidades, afecta la integridad y la confidencialidad de la información y por ende, pueden ocasionar perdidas económicas. Una vez las contraseñas han sido descubiertas, se puede acceder a toda la información que se maneja como cuentas de correo electrónico, cuentas bancarias, suplantación de identidad, borrado de toda información, o chantaje por medio del uso de información privada. Las consecuencias son diversas y varían según la importancia de la información que cada usuario maneje y el valor que le pueda representar.

Se debe establecer una política de manejo y gestión de contraseñas seguras, de tal manera que estas sean difíciles de descifrar y que obligue al usuario a cambiar de manera frecuente. La gestión de contraseñas puede hacerse de forma más eficiente a través del directorio activo de Windows, el cual permite al usuario cambiar la contraseña o restaurarla, cumpliendo con las políticas establecidas por el administrador, como son la longitud, la periodicidad de cambios, entre otras.

|

En la siguiente interactividad podrá conocer algunas de las recomendaciones para la gestión de las contraseñas. |

Seguridad en redes de área local

Servicios complementarios de la seguridad de la red de área local

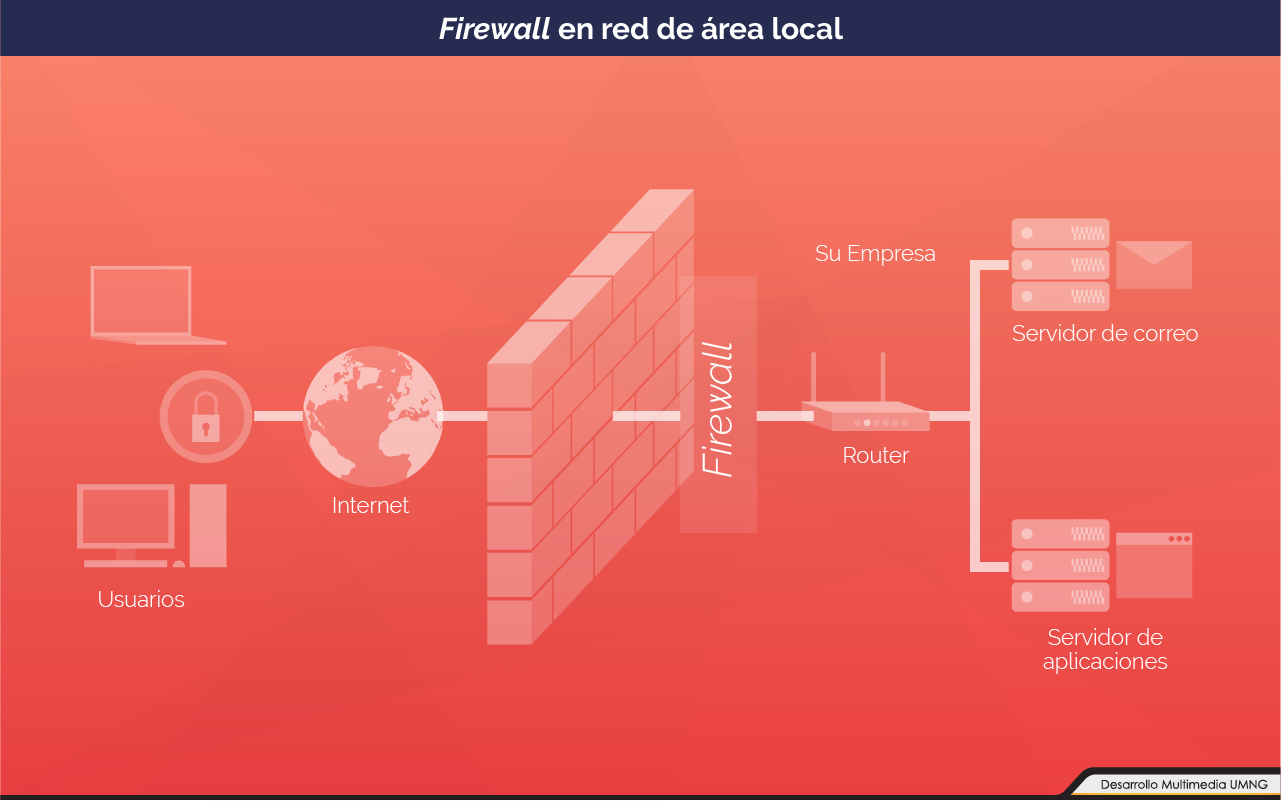

La seguridad de la red de área local se conforma de una serie de medidas que se han venido mencionando, las cuales ayudan a fortalecer los esquemas de seguridad y minimizan los riesgos como son los servidores de dominios, la gestión de la seguridad de las bases de datos, las políticas de respaldo de la información y los servicios de firewall que mencionaremos a continuación:

Servicio de firewall

Se debe tener configurado y actualizado un servicio de firewall ya sea por medio de hardware o software, tanto para la red interna como para la red Internet, que permita tener control sobre la información y los sitios a que acceden los usuarios.

Seguridad en redes de área local

Tipos de firewall

Entre los tipos de firewall, podemos encontrar:

- Firewall de hardware

- Firewall de software

- Software antivirus

- Licencias software

|

En la siguiente interactividad podrá conocer con más detalle los tipos de Firewall enumerados anteriormente. |

Seguridad en redes inalámbricas

Una red inalámbrica WLAN está conformada por una serie de dispositivos como equipos de cómputo, impresoras, servidores, tabletas entre otros, los cuales se comunican entre sí en un espacio limitado sin necesidad de utilizar cable de conexión entre ellos.

Las redes inalámbricas permiten una comunicación más fácil de interconexión de diferentes dispositivos a la red y sirven como un complemento a las redes de área local LAN cableadas.

|

La red inalambrica ofrece algunas ventajas respecto a la red tradicional. |

Análisis de riesgos y amenazas

La seguridad de la información consiste en preservar la integridad, confidencialidad y disponibilidad de la información, así como la de minimizar los riesgos y su probabilidad de ocurrencia, por lo tanto, deben existir los procesos y procedimientos que la mantengan segura y, que no pueda ser accedida por personal no autorizado desde adentro o fuera de la entidad. Cuando se requiere implementar un sistema de gestión de seguridad se debe realizar un análisis de riesgos y posteriormente, la identificación de las amenazas y vulnerabilidades, de acuerdo con las recomendaciones de la norma ISO 31000.

El proceso de análisis y gestión de riesgos es uno de los elementos más relevantes para asegurar la seguridad de la información, ya que define una metodología para obtener la información sobre las vulnerabilidades, amenazas y los riesgos que conforman el área de las fallas de la seguridad de la información, lo cual hace necesario tomar medidas preventivas con el objeto de evitar pérdidas o alteración de la información. Una buena administración de cualquier compañía se logra gestionando de manera adecuada sus riesgos y, dando un tratamiento oportuno. La norma ISO 31000 establece las fases generales para mitigar dichos riesgos.

Planes de seguridad informática

Todas las organizaciones deben contar con un plan de seguridad informática como un documento base que establezca el uso de la información dentro de la organización por parte de los usuarios, así como de terceros con quienes se tenga algún de tipo de relación comercial.

El plan debe apuntar a minimizar los riesgos y amenazas que puedan afectar la integridad de la información. Además debe estar alineado con el plan estratégico, las metas y objetivos institucionales. Para su desarrollo, se debe realizar un diagnóstico de la infraestructura tecnológica, que permita tener un inventario general y determinar las necesidades de protección de la información.

|

En la siguiente interactividad podrá conocer cuáles son los principales elementos que debe contemplar el plan de seguridad informática. |

Actividad de aprendizaje

|

Le invitamos a realizar la siguiente actividad de aprendizaje, donde podrá relacionar las columnas de acuerdo a las temáticas estudiadas en esta unidad. |

Resumen

Los protocolos de seguridad son fundamentales para el funcionamiento adecuado de la red. Su implementación, tanto en estaciones de trabajo como en servidores y dispositivos móviles, permite grantizar el envio y recepción de información, entre usuarios de la red, de forma segura.

Analizar y gestionar los riesgos que pueden afectar la integridad de la información es importante para la seguridad de la información. Conocer cuál puede ser el impacto en el funcionamiento de los servicios tecnológicos como servidores o aplicaciones que son fundamentales para la entidad, permite hacer planes de mitigación del riesgo o de contingencia.

La creación y divulgación de política de seguridad debe ser una constante en las organizaciones y hace parte del plan de seguridad informática de la compañía, con el objetivo de mantener la información segura. Es indispensable conocer qué procedimientos se deben seguir en caso de pérdida parcial o total de la información, sin incurrir en costos económicos grandes o pérdidas de clientes, por la no disponibilidad de la información.

Actividad de aprendizaje

|

Le invitamos a realizar el caso de estudio, donde podrá poner en práctica los conceptos estudiados. |

Bibliografía ()

- Gómez, A. (2011). Seguridad informática básica (1 ed.). Bogotá, colombia: Ecode ediciones.

- Gradin, C. (2004). Internet, hackers y software libre. Argentina: Editora Fantasma.

- Icontec. (2006). Norma técnica colombiana NTC-ISO/IEC 27001. Bogotá, Colombia.

- López, P. A. (2010). Seguridad informática.

- Norma ISO 31000 versión 2009: Gestión de Riesgos – Principios y Guías. (2009).

- Villalón, A. (2002). Seguridad en Linux y Redes. (Autoedición, Ed.)

Referencias Web

- Acens. (2012). Sistemas de seguridad en redes inalámbricas: WEP, WAP y WAP2. Recuperado de: https://www.acens.com/wp-content/images/whitepaper-redes-seguridad-acens-julio-2012.pdf

- Alegsa. (2017). Definición de cortafuego. Recuperado de http://www.alegsa.com.ar/Dic/cortafuego.php

- Alegsa, L. (2017). Diccionario de Informática y Tecnología. Recuperado de http://www.alegsa.com.ar/Dic/ups.php

- AprendeaHackear.com. (s.f.). SSH, Protocolo de trasmisión de datos segura. Recuperado de http://www.cursodehackers.com/ssh.html

- Avendaño, C. (2017). Windows Server 2016. Novedades en Directorio Activo. Recuperado de https://www.sidertia.com/Home/Community/Blog/2017/03/09/Windows-Server-2016-Novedades-en-Directorio-Activo

- Back Up Systems SA de CV. (2016). Control de acceso. Recuperado de http://www.backupsystems.com.mx/control-de-acceso

- Bohorquez, A., Castillo, N., & Vargas, J. (2013). Implementación de una infraestructura de clave pública - PKI. Institución Universitaria Politécnico Grancolombiano, Bogotá. Recuperado de http://www.evidian.com/evidian/contacts.php&c=lbstrauth:https://apps.poligran.edu.co/iformativa/Trabajo.aspx?ID=112

- Borghello, C. (2011). Evitar ataque de DDoS de Anomymous, entre otros. Recuperado de http://www.segu-info.com.ar/articulos/115-evitar-ataque-ddos-anonymous.htm

- Brainora. (2007). Tecnologías Oracle. Recuperado de http://www.brainora.com/03.brainora.rac.html

- Cabacas, T. (2017). ¿Qué es un servidor proxy y por qué debería implementarlo en mi empresa? Recuperado de http://www.muycomputerpro.com/2014/01/07/que-es-un-servidor-proxy

- Calles, J., & González, P. (2011). DNS Spoofing. Recuperado de http://www.flu-project.com/2011/03/dns-spoofing_970.html

- Catrain. (2014). www.catrian.com. Recuperado de http://www.catrian.com/certificacion-tier/

- Catrian. (s.f.). Qué es un certificación TIER para un Centro de Datos. Recuperado de http://www.catrian.com/certificacion-tier/

- cctvcamaras. (s.f.). ¿Qué es CCTV? Recuperado de https://cctvcamaras.es.tl/

- Cetis109.com. (s.f.). Sistemas operativos de red pt. 2. Recuperado de http://cetis109.com/redes2/r209.html

- Cisco (2015). Recuperado de https://www.cisco.com/c/es_mx.

- Cisco. (s.f.). ¿Qué es un firewall? Recuperado de https://www.cisco.com/c/es_mx/products/security/firewalls/what-is-a-firewall.html

- Cliatec. (2011). Clasificación del TIER para diseño de su data center. Recuperado de http://www.cliatec.com/blog/diseno-data-center

- CSWorks. (2016). SQL database support. Recuperado de http://www.controlsystemworks.com/Product/Features/DataSources/Databases.aspx

- Culturacion. (s.f.). ¿Qué es y cuál es la función de SSL? Recuperado de http://culturacion.com/que-es-y-cual-es-la-funcion-de-ssl/

- De Luz, S. (2015). Seguridad. Recuperado de https://www.redeszone.net/2015/06/04/pentest-box-sera-tu-herramienta-favorita-de-pentesting-para-sistemas-windows/

- DeLuz, S. (2013). IPSEC: Todo lo que debes saber. Recuperado de https://www.redeszone.net/ipsec-todo-lo-que-debes-saber-sobre-ipsec-recopilacion-de-articulos/

- Detoisien, E. (2005). Ataques externos. Recuperado de http://ftp.fi.muni.cz/pub/linux/ftp.ibiblio.org/docs/LDP/linuxfocus/Castellano/Archives/lf-2003_03-0282.pdf

- EcuRed. (2011). Servidores de Bases de Datos. Recuperado de https://www.ecured.cu/Servidores_de_Base_de_Datos

- Edumed. (s.f.). Direcciones IP y nombres de dominio. Recuperado de http://www.eumed.net/cursecon/ecoinet/conceptos/direcciones.htm

- El Taller del Bit. (2017). Directiva papel tapiz equipos dominio | Windows Server 2016. Recuperado de http://eltallerdelbit.com/directiva-papel-tapiz-equipos-dominio-windows-server-2016/

- Euroinnova Bussiness School. (2016). Gestión de la Seguridad en la Red de Área Local. Recuperado de https://www.euroinnova.com.ar/uf1346-gestion-de-la-seguridad-en-la-red-de-area-local-online

- García, D. (2010). Web Spoofing : Suplantación de una web con la finalidad de recoger los datos introducidos por el usuario. Recuperado de https://www.redeszone.net/2010/10/30/web-spoofing-suplantacion-de-una-web-con-la-finalidad-de-recoger-los-datos-introducidos-por-el-usuario/

- García, S. (2017). Centro Nacional de Investigación y Desarrollo Tecnológico - Cenidet. Recuperado de https://www.cenidet.edu.mx/centro-de-computo-y-telecomunicaciones-1-areas-cenidet.php

- Gemalto NV. (2016). El diferencial de Gemalto – Contraseña Segura de Uso Único (OTP). Recuperado de http://www.gemalto.com/latam/identidad/inspiracion/autenticacion-robusta/otp

- Gesconsultor. (2017). ISO 27001 – Sistema de Gestión de la Seguridad de la Información. Recuperado de http://www.gesconsultor.com/iso-27001.html

- Global Knowledge Training. (2007). Database Administration Training. Recuperado de https://www.traincanada.com/courses/it/database/

- GNOME Project. (2014). help.gnome.org. Recuperado de https://help.gnome.org/users/gnome-help/stable/net-macaddress.html.es

- González, F. C. (s.f.). Seguridad informática para la seguridad física. Recuperado de http://searchdatacenter.techtarget.com/es/opinion/Seguridad-informatica-para-la-seguridad-fisica

- Grupo COFITEL. (2014). Data Center: El Estándar TIA 942. Recuperado de http://www.c3comunicaciones.es/data-center-el-estandar-tia-942/

- Grupo de Sistemas Operativos DATSI FI UPM. (2012). Protocolo IPsec. Recuperado de http://laurel.datsi.fi.upm.es/proyectos/teldatsi/teldatsi/protocolos_de_comunicaciones/protocolo_ipsec

- Guzmán, G. (2015). Respaldar y Restaurar Bases de Datos Mysql desde Shell. Recuperado de http://www.grupotitan.com/respaldar-restaurar-bases-mysql-desde-shell.html

- Hernández, R. (2011). 10 firewalls gratuitos alternativos. Recuperado de https://www.emezeta.com/articulos/10-firewalls-gratuitos-alternativos

- I.E.S. San Vicente. (2017). ¿Qué es Oracle? Recuperado de https://iessanvicente.com/colaboraciones/oracle.pdf

- IBM. (2013). https://www.ibm.com/. Recuperado de https://www.ibm.com/developerworks/community/blogs/58e72888-6340-46ac-b488-d31aa4058e9c/entry/august_8_2012_12_01_pm6?lang=en

- Indelsur. (2018). Nueva generación de Firewall. Recuperado de http://www.indelsur.es/servicios-firewall.html

- Informaticahoy. (2016). Qué es la Criptografía. Recuperado de https://www.informatica-hoy.com.ar/seguridad-informatica/Criptografia.php

- Informaticahoy. (2016). Qué es un Firewall y cómo funciona. Recuperado https://www.informatica-hoy.com.ar/aprender-informatica/Que-es-un-Firewall-y-como-funciona.php

- ISOTools Excellence. (2015). ISO 27001: ¿Qué significa la Seguridad de la Información? Recuperado de http://www.pmg-ssi.com:http://www.pmg-ssi.com/2015/05/iso-27001-que-significa-la-seguridad-de-la-informacion/

- Jaramillo, S. (2007). El estándar TIA-942. Recuperado http://www.ventasdeseguridad.com/2007080347/articulos/analisis-tecnologico/el-estandar-tia-942.html

- Klever Software y Sistemas. (2017). ¿Qué es una solución backup? Recuperado de: https://www.solucionbackup.com/

- LIA Solutions. (2012). Qué es Backup y qué se debe tener en cuenta. Recuperado de http://liacolombia.com/2012/04/que-es-backup-y-que-se-debe-tener-en-cuenta/

- LiteSpeed Technologies. (2015). Software-Antivirus. Recuperado de:https://saberhoy.com/wp-content/uploads/2015/02/Software-Antivirus.jpg

- Mayoraz, G. (2017). Un paseo por los Data center de Google, Microsoft y Facebook Recuperado de: https://tecnovortex.com/datacenters-paseo/

- Mi Nube Informática. (2016). Criptografía simétrica y asimétrica. Recuperado de http://minubeinformatica.com/cursos/seguridad-informatica/criptografia

- Microsoft. (2018). Seguridad de los controladores de dominio frente a ataques. Recuperado de https://msdn.microsoft.com/es-es/library/dn535497(v=ws.11).aspx

- Ministerio de Tecnologías de la Información y las Comunicaciones de Colombia. [MINTIC]. (s.f.). Seguridad y privacidad de la información. Guia No. 7. https://www.mintic.gov.co/gestionti/615/articles-5482_G7_Gestion_Riesgos.pdf

- NetSpot. (2018). Protocolos de seguridad inalámbrica: WEP, WPA, y WPA2 Recuperado de: https://www.netspotapp.com/es/wifi-encryption-and-security.html

- OKhosting. (2016). Software propietario. Recuperado https://okhosting.com/blog/software-propietario/

- Pastor, J. (2017). Caos en la seguridad WiFi: un repaso a las vulnerabilidades de WEP, WPA, y WPA2. Recuperado de https://www.xataka.com/seguridad/caos-en-la-seguridad-wifi-un-repaso-a-las-vulnerabilidades-de-wep-wap-y-wap2

- Pedro, G. (2017). https://www.genbetadev.com/. Recuperado de https://www.genbetadev.com/seguridad-informatica/

- Pérez, A. (s.f.). Implantación Firewall DFL-200 en LAN con conexión a Internet mediante router. Recuperado de http://www.ajpdsoft.com/modules.php?name=News&file=article&sid=253

- Prodware. (2015). Copias de seguridad: ¿en local o en la nube? Recuperado de http://blog.prodware.es/copias-de-seguridad-en-local-o-en-la-nube/#.WnZJUqjibIU

- Publishing Network S.A. (2014). ¿Qué es un servidor proxy y por qué debería implementarlo en mi empresa? Recuperado dehttp://www.muycomputerpro.com/2014/01/07/que-es-un-servidor-proxy

- Ramírez, J. (2015). Análisis, evaluación de riesgos y aseguramiento de seguridad informática en el área de redes y sistemas de la Alcadía de Pamplona - Norte de Santander. Trabajo de grado para optar el título de Especialista en Seguridad informática, Universidad Abierta y a Distancia UNAD. Recuperado de http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/3415/1/88030934.pdf

- Red Hat. (2005). Red Hat Enterprise Linux 4: Manual de referencia. Recuperado de web.mit.edu.

- Reddit. (2018). Redes inalámbricas. Recuperado de http://farm6.static.flickr.com/5003/5362483140_2c13e40d94.jpg

- RedIRIS. (2008). Sistemas de detección de intrusos. Recuperado de https://www.rediris.es/cert/doc/unixsec/node26.html

- Safelayer. (2017). Soluciones Infraestructura de clave pública. Recuperado de https://www.safelayer.com/es/soluciones/infraestructura-de-clave-publica

- SlideShare. (s.f.). Seguridad informática: Estamos seguros? Recuperado de https://es.slideshare.net/ernestohrr/seguridad-informatica-6754030

- Soluciones Informáticas Código23 S.L.U. (s.f.). Infraestructuras de red. Recuperado de http://codigo23.net/servicios/infraestructuras.html

- Solusan. (2007). Redes de área local. Recuperado de http://www.solusan.com/wp-content/2007/03/dmz1.jpg

- Soto, M. (2016). ¿Qué es el envenenamiento ARP o ataque ARP Spoofing y ¿Cómo funciona? Recuperado de https://medium.com/@marvin.soto/qu%C3%A9-es-el-envenenamiento-arp-o-ataque-arp-spoofing-y-c%C3%B3mo-funciona-7f1e174850f2

- Velasco, R. (2017). Awesome Hacking, un repositorio de recursos y herramientas hacking. Recuperado, de https://www.redeszone.net/2017/06/17/awesome-hacking-recursos-herramientas-hacking/

- Venemedia. (2015). Definición de Data Center. Recuperado http://conceptodefinicion.de/data-center/

- Vieites, Á. G. (2014). Tipos de ataques e intrusos en las redes informaticas. Recuperado de http://www.edisa.com/wp-content/uploads/2014/08/Ponencia_-_Tipos_de_ataques_y_de_intrusos_en_las_redes_informaticas.pdf

- Xataka. (2017). Qué es una dirección IP y cómo puedes saber la tuya. Recuperado de https://www.xataka.com/basics/que-es-una-direccion-ip-y-como-puedes-saber-la-tuya