Introducción

En la unidad 2, se presentaron los protocolos IPv4 e IPV6, en el primero de ellos se explicó porqué está constituido por dos partes: una de red y la correspondiente al host. Básicamente, responde a que facilita la labor de enrutamiento, ya que el enrutador encuentra primero la red y luego hace la localización del host hacia el cual va dirigida la información. Aun teniendo en cuenta la labor del enrutador, en una red de gran tamaño es factible que esto no sea suficiente para asegurar el adecuado funcionamiento de la red.

Por ello, para que las redes puedan operar de manera eficiente, se hace necesario el diseño y la implementación de un plan de direccionamiento IP. Dentro del protocolo IPv4, se modifican las porciones de red y de host para dar paso a la creación de subredes, las cuales facilitan la entrega de paquetes y reduce el tráfico en la red. Aunque en IPv6 hay direcciones IP de sobra, se acude a la creación de subredes para crear un ordenamiento jerárquico en la red.

Por otra parte, se presentan las características de las capas superiores del modelo OSI (presentación, sesión y aplicación) las cuales se agrupan en el modelo TCP/IP como capa de aplicación. Se hace una descripción sobre varios de los protocolos más populares que permiten el correcto funcionamiento de las aplicaciones. Por último, se exponen las principales características de una red de uso común, es decir, por las redes que se suelen implementar en empresas de pequeño tamaño o las instaladas en un hogar.

Propósitos de aprendizaje

Propósito general

Justificar la necesidad de división de una red bajo los protocolos IPv4 e IPv6 mostrando cómo las funciones de las capas superiores del modelo OSI trabajan juntas para proveer servicios de red

Propósitos específicos

- Explicar cómo se realiza la subdivisión de una red bajo los protocolos IPv4 e IPv6, teniendo en cuenta los requerimientos realizados por una organización o un usuario y los criterios del administrador de red.

- Describir cómo las capas superiores del modelo OSI actúan colectivamente con el fin de brindar los servicios de red necesarios para el funcionamiento de las aplicaciones utilizadas por un usuario.

- Exponer las diferentes características y componentes que conforman una red común, las cuales se implementan en pymes o en hogares.

Subredes

Inicialmente las redes utilizaban un diseño llamado “plano”, en el cual todos los dispositivos, generalmente computadores, se conectaban a una única red IP. En este diseño plano, todos los equipos eran configurados asignándole a cada uno una dirección IP con un identificador correspondiente a la red a la cual pertenecían. Si bien en un principio todo funcionó bien, el auge tecnológico provocó que las redes presentaran inconvenientes al escalar a un mayor tamaño.

El proceso en el cual una red se segmenta en varias redes más pequeñas recibe el nombre de subdivisión de redes, y estos nuevos bloques que se crean de menor tamaño se conocen como subredes. Una subred puede ser creada según la localización de los equipos, según la unidad o dependencia que los va a usar dentro de una empresa, de acuerdo al tipo de dispositivo que se va a conectar, o en general según los requerimientos que reciba o crea convenientes el administrador de la red. El principal criterio que se debe tener en cuenta al subdividir una red es una mejora notable en el desempeño, lo cual es equivalente a decir que se haga una reducción del tráfico en la red.

|

Cada dispositivo de una subred debe usar una misma dirección para la máscara de subred (o su presentación como prefijo de red) y para el gateway por defecto. Los mensajes entre subredes SIEMPRE deben utilizar un enrutador. |

Subredes

Creación de subredes en IPv4

Ya se ha mencionado que la división de una red en subredes trae beneficios. Sin embargo, es necesario hacer una planificación donde se conozcan y se analicen las necesidades de uso por parte de la empresa, organización o quien lo requiera. También es importante estudiar las secciones principales de la red y la forma en la que se segmentarán, estructurando cada subred para que satisfaga los requisitos de tamaño, cantidad de hosts conectados, requerimientos de asignación de direcciones estáticas y dinámicas, entre otros.

En el caso en el cual varios dispositivos se encuentran conectados a una misma red, todos deben tener una máscara de subred idéntica. Para la creación de subredes bajo el protocolo IPv4 se deben usar uno o más bits de la porción de host, como bits de la porción de red. Para lograr esto, se debe extender la máscara de subred (relacionada con el prefijo de red) para que tome los bits correspondientes de la porción de host y los convierta en bits de red extras. A continuación, se presenta como ampliación temática un ejemplo del proceso de creación y cálculo de subredes.

|

Existen situaciones donde el número de subredes que se deben crear no depende directamente de un diseño realizado, sino que da respuesta a la estructura de una organización, empresa, universidad, etc. |

Para realizar el diseño de la red se debe conocer, o por lo menos estimar, la cantidad de hosts que se van a conectar a la red. De esta forma, se escoge un bloque de direcciones que sea capaz de albergarlos a todos, teniendo en cuenta los dispositivos finales e intermediarios. Luego, se debe definir el número de subredes que se van a crear y cuántos hosts deben estar disponibles en cada una de ellas y de esta forma, comenzar a tomar los bits prestados para crear las subredes según los requerimientos existentes.

Existen técnicas que permiten crear subredes teniendo en cuenta los diferentes requerimientos de la red para conseguir un diseño más óptimo, el método más popular utiliza una máscara de longitud variable VLSM.

Actividad de aprendizaje

|

Determina direcciones IP bajo diferentes condiciones de configuración, de acuerdo a todo lo estudiado hasta este punto. |

Subredes

Consideraciones del direccionamiento

Al realizar el diseño de una red se debe planificar anticipadamente el direccionamiento de acuerdo a las especificaciones dadas y el conocimiento del administrador de red. La planificación realizada puede incluso contemplar usar diferentes rangos de direcciones IP dentro de la subred según el tipo de dispositivo.

Por otra parte, es conveniente utilizar una asignación estática de direcciones IP para dispositivos como periféricos y servidores, ya que seguramente varios de los hosts van a intentar acceder a ellos, creando una concentración del tráfico de la red en estos puntos. Los dispositivos intermediarios no requieren de una dirección IPv4 para realizar su trabajo, aunque para realizar labores de gestión y control de la red, si es necesario acceder a ellos como si se tratasen de hosts, en ese caso sí deben tener una dirección IP asignada.

Subredes en IPv6

Hasta ahora se ha explicado el por qué se debe hacer la división en subredes si se utiliza el protocolo IPv4, pero en el caso en que se utilice el protocolo IPv6 son diferentes las razones por la cual se crean subredes, ya que con IPv6 se tienen una gran cantidad de direcciones IP disponibles. En este caso, las subredes se crean con el fin de dar un orden jerárquico de direccionamiento a la red, teniendo como base el número de enrutadores y las redes que estos pueden manejar.

Capa de aplicación

Todos los días millones de personas se conectan a través de Internet: Envían correos, chatean, juegan online, interactúan a través de las diferentes redes sociales, etc. Todo esto es posible gracias a diferentes aplicaciones que brindan una interfaz humana a la red subyacente, y si bien un usuario normal no debe conocer su funcionamiento, para los profesionales de la red sí es indispensable entender cómo estas aplicaciones funcionan y cómo logran interpretar los mensajes que circulan a través de la red.

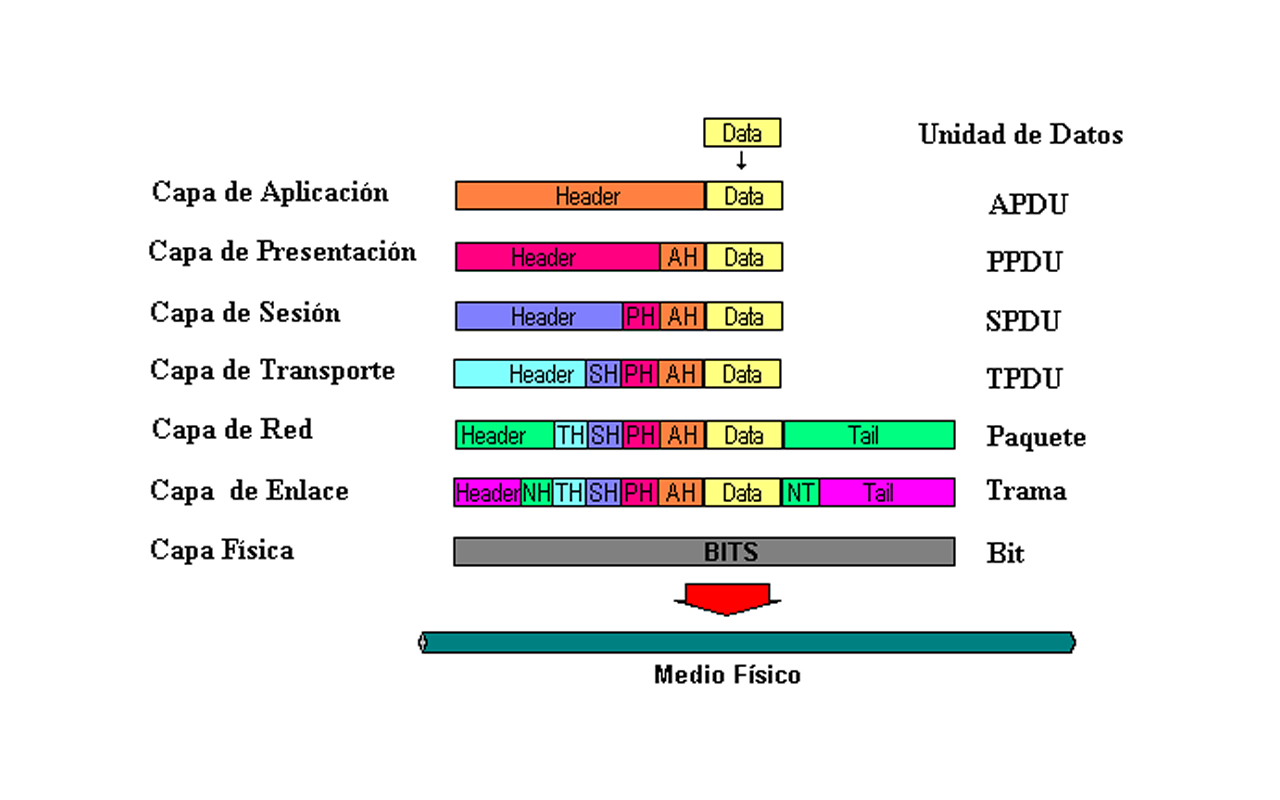

La mayoría de los profesionales que trabajan en redes conocen los modelos OSI y TCP/IP, ya que estos han permitido estandarizar la comunicación técnica, la explicación de las etapas que recorre un mensaje dentro de la red y además sustentan el comportamiento de los protocolos necesarios para establecer una comunicación entre hosts.

Capa de aplicación

Protocolos relacionados

Las tres capas superiores del modelo OSI son incorporadas en la capa de aplicación del modelo TCP/IP, aunque el modelo OSI sí desglosa sus funciones de forma individual. Las funciones de comunicación más frecuentes de Internet requieren del uso de los protocolos de la capa de aplicación correspondientes al modelo TCP/IP, el cual es el encargado de especificar el formato y la información de control.

Es importante resaltar que los protocolos que actúan en la capa aplicación son usados en los dispositivos de origen y en los dispositivos de destino, por lo que se requiere que sean compatibles entre sí para efectuar una comunicación efectiva. A continuación, se ampliará la información sobre los protocolos utilizados con mayor frecuencia.

Capa de aplicación

Redes punto a punto

Los protocolos interactúan de una manera particular dependiendo el tipo de red y la aplicación que están manejando. Esta distinción es evidente en las redes punto a punto, también conocidas como Peer to peer o P2P.

Las redes punto a punto hacen una descentralización de los recursos dentro de una red (Millán Tejedor, 2006). Esto permite que los datos se puedan trasladar a cualquier parte y en general a cualquier dispositivo conectado. Algunos sistemas operativos permiten compartir archivos sin la necesidad de un software del servidor adicional.

En el modelo P2P cada servidor es un cliente y cada cliente es un servidor, ya que cada dispositivo puede tener cualquiera de los dos roles dentro de una misma comunicación. Para conseguir esto es necesaria una interfaz gráfica de usuario y un servicio que se ejecute en segundo plano por el dispositivo final, otorgando a cualquier usuario la capacidad de iniciar el proceso comunicativo. Para que los dispositivos se comuniquen directamente al iniciar una aplicación peer-to-peer determinada, se cargan los servicios en un segundo plano y la correspondiente interfaz gráfica de usuario.

|

La mayoría de las aplicaciones punto a punto no poseen una base de datos que guarde el registro de los diferentes archivos que están disponibles en los puntos, por otra parte, los dispositivos de la red son los encargados de indicar qué archivos están disponibles en el momento que se presenta una consulta. |

Construcción de la red

Previamente en la asignatura se ha realizado un estudio de los diferentes componentes que conforman una red, de los servicios y protocolos más comunes dentro de las redes de datos y su funcionalidad dentro de la comunicación digital.

Además se ha detallado cada una de las capas que conforman los modelos OSI y TCP/IP, haciendo énfasis en sus características y en su configuración. También se trataron temas como los medios de transmisión y se cubrió ampliamente el tema de direccionamiento IP. Al conectar toda esta información se puede construir una red de datos.

Construcción de la red

Red común

De manera general, las redes utilizadas son de un tamaño relativamente pequeño, ya que son implementadas en Pymes; es decir, en infraestructuras de baja complejidad.

Para la gestión de una red común es indispensable el uso de múltiples habilidades, al igual que en las redes más grandes. En primer lugar, se debe atender el mantenimiento y resolver los problemas que se puedan presentar en los equipos, además de proporcionar seguridad a la información y a los dispositivos conectados a la red.

Las redes de un pequeño tamaño o de baja complejidad requieren de diseño y planificación para alcanzar los requerimientos de los usuarios. Planificar con anterioridad garantiza que todos los requerimientos sean debidamente considerados.

Es importante destacar que para el diseño de red la base fundamental es la confiabilidad. Con gran frecuencia se puede observar que incluso las pequeñas empresas dependen de la red para el funcionamiento de sus operaciones, si se presentan fallas en la red, pueden existir graves consecuencias.

|

Se puede destacar que, en un diseño de red, el principal objetivo es disminuir el tiempo que pasa inactiva la red y el aumento en la eficiencia de los usuarios. |

Construcción de la red

Aplicaciones comunes en redes

El rendimiento de las redes está directamente relacionado con las aplicaciones que manejen. Dentro de la capa de aplicación existen dos programas informáticos que se encargan de suministrar el acceso a la red: los servicios relacionados con la capa de aplicación y las aplicaciones de red.

Los protocolos de red reconocen los servicios y las distintas aplicaciones que utilizan los usuarios dentro de una red. En la actualidad, las empresas modernas suelen hacer uso de aplicaciones que funcionan en tiempo real para hacer efectiva la comunicación con los clientes y entre sus empleados.

En comparación con otras aplicaciones, las que funcionan en tiempo real necesitan de servicios dedicados que garanticen la entrega prioritaria de los datos de video y de voz. Una de las principales tareas del administrador de la red, junto en con el encargado de la dirección de tic, es definir la política para el uso de la red empresarial, qué tipos de aplicaciones serán permitidas y el uso adecuado del ancho de banda la red. El encargado de la administración de la red se debe asegurar de que los equipos sean instalados conforme a las solicitudes de la red. Además, deben ser configurados para asegurar la entrega según las prioridades preestablecidas. A continuación, se encuentran los requerimientos que se necesitan para el uso de este tipo de aplicaciones.

Construcción de la red

Concepto básico de seguridad en redes

Las redes de computadoras, ya sean conectadas por medio de cables o inalámbricas, son consideradas esenciales para el desarrollo de las actividades cotidianas, debido a que las personas y las organizaciones requieren del uso simultáneo de computadores y redes de datos. El acceso de personas sin la debida autorización a las redes puede causar daños y pérdidas de trabajo.

Los intrusos obtienen el acceso a una red a partir de las vulnerabilidades que puede presentar el software, hardware o manipulando los datos de usuario y contraseña de un miembro de la compañía. Todas las redes contemplan dentro de la planificación las posibles vulnerabilidades y amenazas de seguridad a los que podrían estar expuestos. Veamos en el siguiente gráfico las posibles amenazas que se pueden presentar.

Las amenazas son abordadas a partir de las políticas de la empresa y por ende necesitan de una excelente administración gestión de la red.

Para proteger los dispositivos conectados a las redes se puede utilizar un firewall, el cual es una de las herramientas más eficaces de seguridad, y se encuentra disponible para la protección de los usuarios de la red contra las distintas amenazas provenientes del exterior; además se encuentra entre dos o más redes y ayuda a controlar el tráfico entre ellas. Por otra parte, evita que se presente el acceso no autorizado.

Resumen

La unidad inicia haciendo la explicación del proceso de división de redes IP, específicamente en la creación de subredes. En el caso del protocolo IPv4, las subredes son creadas para conservar direcciones IP y se logra tomando en préstamo, unos bits de la porción de host de la dirección IP y convirtiéndolos en bits de la porción de red, esto conduce a que la máscara de red también deba ser modificada. Para el protocolo IPv6 existe un gran número de subredes que se pueden crear a partir de una dirección de red. Por tanto, las subredes se implementan con fines de construir una estructura jerárquica de direccionamiento para una organización y no para conservar espacios de direcciones.

A continuación, se hace una presentación de la capa de aplicación del modelo TCP/IP, que congrega las capas de sesión, presentación y aplicación del modelo OSI. Se hace énfasis en el funcionamiento de algunos de los protocolos más populares según el papel que desempeñan dentro de la red. Por último, se explican generalidades acerca de las redes punto a punto, también conocidas como P2P, en las cuales se establecen relaciones de cliente/servidor para los dispositivos.

Caso de estudio

|

A continuación, usted deberá actuar como administrador de una red y proporcionar un esquema adecuado para el direccionamiento IP, de acuerdo a todo lo estudiado. |

Bibliografía ()

- Castro, M., Díaz, G., & Ignacio, A. (2014). Procesos y herramientas para la seguridad de redes . UNED.

- Millán Tejedor, R. J. (2006). Domine las redes P2P. Madrid: Creaciones Copyrigth.

Referencias Web

- Aboutespanol. (2017). Diferencia entre IP pública e IP privada. [online] Disponible en: https://www.aboutespanol.com/diferencia-entre-ip-publica-e-ip-privada-3507894 [Revisado 21 de enero 2018].

- ACADEMIC (2012) Cliente de red. [online] Disponible en: http://enciclopedia_universal.esacademic.com/46900/Cliente_de_red [Revisado 15 de febrero 2018].

- CISCO (s.f.). Cisco Networking Academy. [online] Netacad.com. Disponible en: https://www.netacad.com/es/ [Revisado 5 de enero 2018].

- DDS Mantenimiento Preventivo (s.f.). Conectar una pequeña red de computadoras. [imagen] Disponible en: http://dds-mantenimiento.blogspot.com.co/2011/04/conectar-una-pequena-red-de.html [Revisado 13 de febrero 2018].

- Emol (2015) Skype [Imagen] Disponible en: http://www.emol.com/noticias/tecnologia/2015/05/12/716628/herramienta-de-traduccion-de-llamadas-de-skype-en-tiempo-real-ya-esta-disponible.html [Revisado 14 de febrero de 2018]

- ITE (s.f.). ¿Qué es el streaming?. [online] Ite.educacion.es. Disponible en: http://www.ite.educacion.es/formacion/materiales/107/cd/video/video0103.html [Revisado 11 de noviembre 2017].

- Iturbide Robles, J. (2015) Compartición de ficheros P2P. [imagen] Disponible en: http://edibruti.blogspot.com.co/2015/10/comparticion-de-ficheros-p2p.html [Revisado 12 de febrero de 2018]

- Rojas, C. (2012). Estructura organizacional, tipos de organización y organigramas. [online] GestioPolis - Conocimiento en Negocios. Available at: https://www.gestiopolis.com/estructura-organizacional-tipos-organizacion-organigramas/ [Revisado 2 de febrero de 2018].

- Romero Ternero, M. C. (2009) Calidad de Servicio QoS en redes. [pdf] Departamento de Tecnología, Universidad de Sevilla. Recuperado de http://www.dte.us.es/personal/mcromero/masredes/docs/SMARD.0910.qos.pdf

- Sanchez Fenollar, L. (2012). ¿Qué son los P2P o peer to peer? [Imagen] Disponible en: http://luissanchezfenollar.blogspot.com.co/2012/10/que-son-los-p2p-o-peer-to-peer.html [Revisado 12 de febrero de 2018]