Introducción

Continuando el estudio de las redes de datos es necesario analizar los protocolos de la capa de red del modelo OSI, los cuales son los encargados del direccionamiento IP y de los procesos que permiten empaquetar y transportar los datos que son entregados por la capa de transporte (segmentos). El proceso de encapsulación de la capa de red hace que sea posible enviar los datos a un destino dentro de la red (o de otra red) manteniendo un nivel mínimo de sobrecarga.

Teniendo en cuenta lo anterior, se debe conocer una de las funciones clave que permite la comunicación de datos entre diferentes hosts: El direccionamiento. Por tanto, se estudian los protocolos de Internet versión 4 (IPv4) y Internet versión 6 (IPv6), los cuales proporcionan direccionamiento jerárquico para los paquetes. Estos dos protocolos presentan diferencias importantes que serán analizadas. Igualmente, se estudiará qué problemas tuvo IPv4 para dar cabida al diseño de IPv6. Las actividades de diseño, implementación y la gestión de un plan de direccionamiento IP eficaz aseguran que las redes puedan operar eficientemente.

En esta unidad, se analizan las funciones de las capas de red y de transporte. Se analiza cómo se dividen las redes en grupos de hosts para hacer la administración del flujo de paquetes de datos dentro de una red. Además, se estudia a profundidad la estructura de las direcciones IP y su aplicación en la creación de subredes IP.

Objetivos

Propósito General

Proporcionar los conceptos relacionados con el funcionamiento de la capa de red, la capa de transporte del modelo OSI y la asignación de direcciones IP.

Propósitos Específicos

- Comprender el funcionamiento de los protocolos y servicios de la capa de red y su labor dentro de las comunicaciones.

- Conocer cómo operan TCP y UDP, y qué aplicaciones populares usan cada protocolo, permitirá la implementación de calidad de servicio y construir redes más confiables.

- Entender la estructura de la dirección IPv4, IPv6 y el propósito de la máscara de subred.

Protocolos de la capa de red

Un dispositivo final puede comunicarse con otro dispositivo similar, intercambiando información de los servicios y las aplicaciones de red que funcionan en cada uno de ellos. Ante la situación planteada, se genera la siguiente pregunta ¿De qué forma se logran comunicar los datos en la red eficazmente?

Dentro de la capa de red referente al modelo OSI, se manejan algunos procesos relacionados con el direccionamiento, empaquetamiento y traslado de los datos de la capa de transporte. Además, se lleva a cabo la encapsulación de los datos, la cual permite la transmisión con una sobrecarga mínima desde un dispositivo en el interior de la red a otro equipo ubicado en la misma red o en una red externa.

La capa de red posee diversos protocolos, de los cuales dos se destacan ya que su uso se presenta con una mayor frecuencia en las redes de datos: IPv4 y IPv6.

El modelo de protocolos TCP/IP instaura el protocolo IP con la finalidad de ser utilizado como un servicio de la capa de red. El protocolo IP fue creado para poder cumplir la función de transmitir un paquete desde un dispositivo de origen hacia un destino determinado por medio de un sistema de redes previamente interconectadas.

Por otra parte, el protocolo IP debe realizar la encapsulación de un segmento con el fin de agregar un encabezado IP, el cual se utiliza para transmitir el paquete al host de destino.

Protocolos de la capa de red

Enrutamiento

La capa de red cumple con otra importante función, la cual consiste en proporcionar la ruta a un mensaje que se transmite desde un host emisor hacia un host destino.

Si existen varios dispositivos finales conectados a un dispositivo intermediario, como por ejemplo un switch en una red LAN, este se encarga de interconectar los diferentes hosts locales a la red. Por tanto, si se transmite un paquete de un host de la red a otro host ubicado dentro de la misma red, el dispositivo intermediario solo proporciona un camino para llegar al destino. Por otra parte, si el host que recibe el mensaje está ubicado en una red remota, se debe hacer uso de un enrutador y de un proceso denominado enrutamiento, el cual consiste en determinar una ruta para el paquete dentro de la red.

El enrutador que se encuentra con conexión a la red local recibe el nombre de Gateway predeterminado. Un host determina si debe enviar el paquete al gateway por defecto, analizando su propia tabla de enrutamiento. En el caso en que un paquete deba enviarse a una red remota, debe pasar por el enrutador que cumple la función de Gateway predeterminado, el cual también cuenta con su propia tabla de enrutamiento, la cual posee información de rutas conectadas directamente y remotamente

Protocolos de la capa de red

Enrutadores

Según las exigencias de los diferentes tipos de redes, existen varias clases de enrutadores que buscan satisfacer las necesidades que estas pueden generar, las cuales usualmente son: capacidad de tráfico, servicios disponibles y tipo de conexión.

Hay varios fabricantes de este tipo de dispositivos, pero todos los enrutadores tienen en común que están compuestos por una CPU, memorias RAM/ROM y un sistema operativo que se encarga de su funcionamiento.

|

Los enrutadores cuentan con una memoria de carácter especial, la cual está compuesta por una memoria flash y una memoria denominada de acceso aleatorio no volátil conocida también por sus siglas como NVRAM. |

Protocolos de la capa de transporte

Para la conformación de una red de comunicación de carácter confiable que pudiera ser utilizada a nivel global, fue necesaria la creación de Internet y de las redes de datos, las cuales debían poder ser manipuladas por cualquier individuo de la sociedad. Es por ello que en la actualidad las personas tienen acceso a varias aplicaciones y servicios como el correo electrónico, las redes sociales y todo tipo de mensajería instantánea disponible desde un dispositivo, que permita el intercambio de información entre las personas, es decir que un individuo pueda obtener información y del mismo modo compartirla.

Los datos que se intercambian dentro de las diversas aplicaciones existentes, se deben empaquetar, transportar y entregar a un dispositivo de destino. En el modelo OSI, dentro de la capa de transporte se puede observar que los datos de la capa de aplicación son aceptados y preparados para realizar el direccionamiento en la capa de red; la capa de transporte es la encargada de transmitir los datos por la red. Para que los datos sean divididos en segmentos debe existir una comunicación entre el dispositivo emisor y el receptor, puesto que en esa conexión se trata de asegurar que los segmentos no se van a perder en el recorrido y de esta forma llegarán todos a su destino.

Protocolos de la capa de transporte

Funciones de la capa de transporte

Los protocolos de la capa de transporte tienen diferentes responsabilidades, entre ellas está el rastreo de conversaciones, la segmentación de los datos para luego ser reorganizados y, por último, la identificación de aplicaciones. A continuación, se describe el papel que desarrolla cada una de ellas.

Uno de los problemas que genera el envío de algunos tipos de datos de gran tamaño es que pueden llegar a ocupar todo el ancho de banda, evitando que se hagan otras actividades de manera simultánea, además dificultan la identificación de errores y la retransmisión de los paquetes que se encuentren dañados. En ese sentido, si en el dispositivo se requiere enviar un vídeo y llevar una conversación vía e-mail sería imposible, ya que el ancho de banda sería ocupado sólo por la transmisión del vídeo. Para solucionar este inconveniente se utiliza las multiplicación de conversaciones.

Otra de las responsabilidades principales de la capa de transporte es la de brindar confiabilidad en las conversaciones, las cuales poseen diferentes requerimientos según las propias características de las aplicaciones.

Protocolos de la capa de transporte

Protocolo de control de transmisión (TCP)

Una de las razones por las que se considera a TCP como un protocolo de transporte confiable es por estar equipado con un mecanismo de entrega con acuse de recibo, lo cual garantiza que todos los paquetes enviados lleguen al destino.

Los procesos de acuse de recibo, los rastreos y retransmisión de la información producen una sobrecarga en los recursos de red, en consecuencia, con el intercambio de más datos de control entre los dispositivos de emisión y recepción, con el fin de admitir los pasos requeridos para proporcionar confiabilidad. Toda esa información de control se incluye en el encabezado TCP. Dos aplicaciones que utilizan TCP para su transferencia de archivos son el protocolo de transferencia de archivos (FTP) y el protocolo de transferencia de hipertexto (HTTP) (Fall & Stevens, 2011).

TCP tiene otras funciones además de la segmentación y el rearmado de datos. Sus conversaciones son orientadas mediante el establecimiento de sesiones, sus entregas son confiables, tienen una reconstrucción de datos ordenada y además pueden tener control del flujo de la red.

Protocolos de la capa de transporte

Protocolo de datagramas de usuario (UDP)

La sobrecarga a la red que proporciona TCP puede ser contraproducente en algunas aplicaciones en donde el funcionamiento de la misma se ve afectado, producto de garantizar la confiabilidad en el envío de los datos. Siempre debe haber una compensación entre el valor de la confiabilidad y la carga que implica para los recursos de la red. El protocolo UDP es útil para estas aplicaciones.

UDP se conoce como el protocolo de entrega de máximo esfuerzo, lo cual se traduce en el contexto de las redes de datos como poco confiable. Brinda las funciones elementales para hacer la entrega de segmentos entre aplicaciones, con poca sobrecarga y revisión de datos. En UDP no hay ningún mecanismo que confirme la llegada eficaz de la información. Se puede ejemplificar el proceso con el envío de una carta simple sin registrar. El medio por el cual se envía la información, en este caso la oficina de correos, no es responsable del seguimiento de la carta o la retroalimentación al emisor; además, no es seguro que el receptor esté disponible al momento de la llegada del mensaje.

El protocolo UDP es apropiado para algunas aplicaciones que pueden aceptar la pérdida de datos, puesto que realiza la entrega sin sobrecarga lo cual lo cataloga como un protocolo de transporte ideal, aunque no posea la confiabilidad y los mecanismos de control de flujo que brinda TCP. En UDP los datagramas son aquellas porciones de comunicación, los cuales son enviados a través de la capa de transporte.

Cada desarrollador de aplicaciones debe elegir qué tipo de protocolo (TCP o UDP) es más conveniente según los requisitos de su aplicación, usando sólo uno de ellos o en algunas ocasiones ambos.

Actividad de aprendizaje

|

Relaciona columnas con los principales conceptos estudiados y evalúa lo aprendido hasta el momento. |

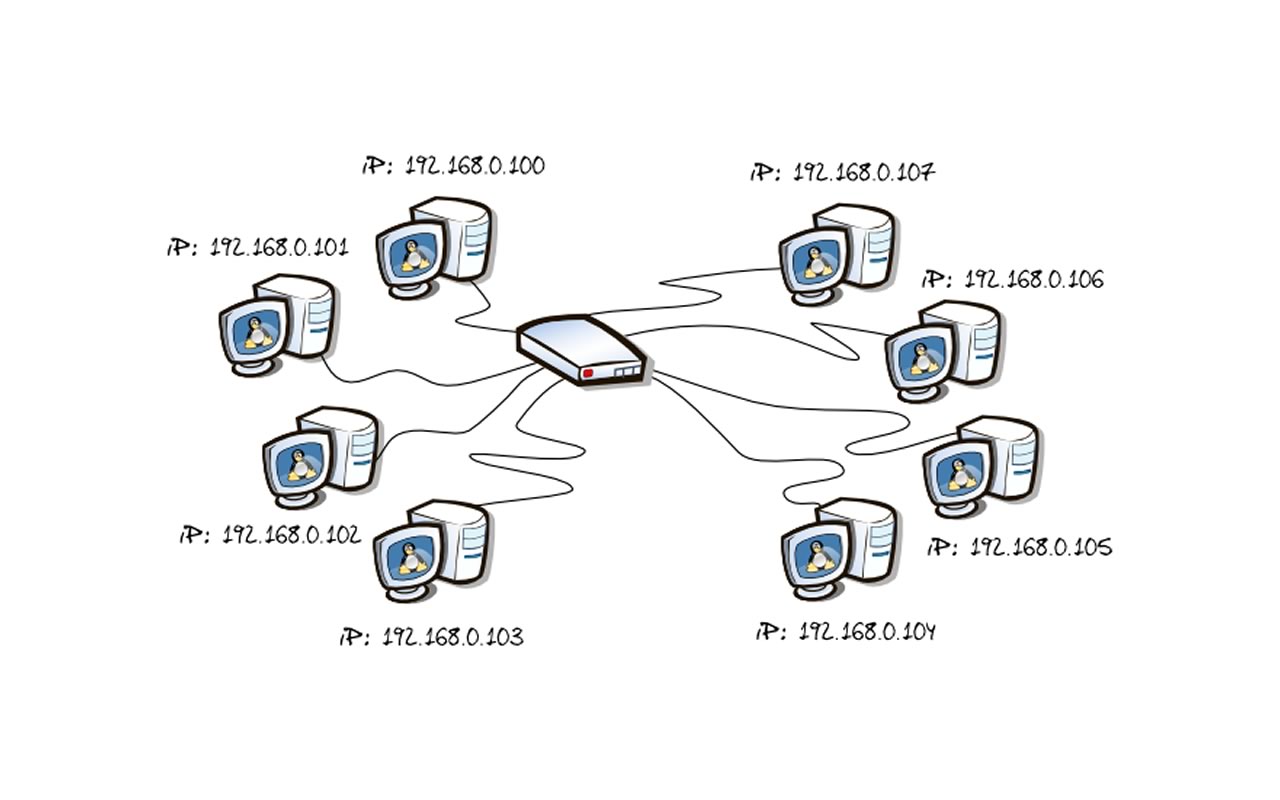

Direccionamiento IP

La comunicación entre diferentes dispositivos que se encuentran bien sea en una misma red o en diferentes redes es posible gracias al direccionamiento IP. Para esto se hace uso de la capa de red y de sus protocolos IPv4 o IPv6, los cuales ejecutan esta labor para los diferentes paquetes que circulan por la red.

Para iniciar el estudio de la estructura de las direcciones IP y su función en las redes de datos, se debe plantear un cuestionamiento acerca de cómo fluye el tráfico de datos para lograr un intercambio efectivo de información entre dispositivos. En términos generales: ¿Cómo la información puede conocer la forma correcta de desplazarse entre un origen y un destino?

Direccionamiento IP

Protocolo de Internet IPv4

Con el fin de comprender el direccionamiento IP entre dispositivos, es necesario conocer la forma en que una máquina interpreta la información, por tanto, se debe iniciar examinando algunas nociones de la notación binaria.

El direccionamiento IP se basa en la notación binaria para su diseño e implementación. Cada dispositivo que hace parte de una red debe poseer un identificador que lo distinga de los demás, lo cual se consigue mediante la asignación de una dirección IP.

Aunque una máquina hace el procesamiento de una dirección IP de 32 bits con relativa facilidad, para los seres humanos esto se convierte en un proceso bastante engorroso, por lo que se hace uso de un formato decimal de la dirección el cual resulta más fácil de comprender.

El proceso inverso, es decir convertir del sistema decimal al binario se realiza estableciendo si el número decimal es mayor que el valor representado por el bit más significativo (MSB), es decir del bit que se encuentra ubicado más a la izquierda del número.

Mediante la notación binaria es posible establecer si dos dispositivos se encuentran vinculados a una misma red, esto gracias a que las direcciones IP están compuestas por dos partes: La porción de red y la porción de host. En una dirección IPv4, se debe analizar la cadena de los 32 bits para poder determinar cómo se encuentran divididas las porciones de red y de host.

En las redes de datos, la gran mayoría de hosts corresponden a dispositivos finales como computadores, celulares, tabletas, etc. Debido a esto, las direcciones de host ocupan la mayor cantidad de direcciones IP, ya que cada dispositivo final necesita de una propia para su identificación y funcionamiento. Existen dos formas en la que se asignan las direcciones IP a los hosts: estática y dinámica.

Actividad de aprendizaje

|

Con base en todo lo estudiado, ponte a prueba afianzando el conocimiento con las direcciones IPv4 mediante siguiente actividad. |

Direccionamiento IP

Protocolo de Internet IPv6

Como se había expresado en temas anteriores, el protocolo IPv6 es el llamado a ser el sucesor de IPv4, entre las razones se puede destacar que cuenta con un espacio más amplio para albergar un número mayor de direcciones de 128 bits. Además, IPv6 presenta varias mejoras frente a IPv4, como por ejemplo la inclusión de protocolos de mensajes de control y configuración automática.

Una gran diferencia entre las direcciones IPv4 e IPv6 es el sistema numérico que se utiliza en su representación y manipulación. Mientras IPv4 se expresa utilizando la notación decimal punteada, el protocolo IPv6 usa valores en formato hexadecimal para la representación de valores binarios (Davies, 2008).

IPv6 usa la duración de prefijo para indicar la porción de red mediante el formato de dirección IPv6/duración de prefijo. El prefijo puede ser establecido entre 0 y 128. Generalmente, la duración de prefijo IPv6 es /64, lo cual significa que la porción de prefijo de la dirección tiene una longitud de 64 bits, dejando otros 64 bits para la porción de host de la dirección.

|

El protocolo IPv6 no cuenta con una dirección de broadcast, sin embargo se pueden realizar configuraciones con la dirección multicast que surtan el mismo efecto. |

Resumen

La capa de red se encarga de hacer posible el intercambio de información entre dos hosts que estén conectados a una misma red o que se encuentren en diferentes redes, para este fin ejecuta tareas de direccionamiento y enrutamiento de paquetes. Los dos protocolos más importantes de la capa de red son IPv4 e IPv6, ambos envían información de encabezado IP y el contenido del mensaje, sin embargo, IPv6 fue creado más recientemente y posee ciertas ventajas como la eficiencia y una mayor capacidad para albergar direcciones IP.

La capa de transporte es la responsable de segmentar los datos recibidos desde alguna aplicación, darles una identificación y reorganizar los segmentos cuando llegan al destino. Los protocolos relevantes de esta capa son TCP y UDP, los cuales presentan diferencias entre sí. TCP envía todos los segmentos al destino y espera recibir un acuse de recibo de cada uno de ellos, de esta forma garantiza que todos los segmentos lleguen y sean rearmados tal como salieron del origen, lo cual proporciona confiabilidad al proceso, sin embargo, se compensa con un mayor tráfico en la red, el cual genera sobrecargas.

Por último, se examinaron las características de las direcciones IP de los protocolos IPv4 e IPv6 su composición en porciones de red, subred y host. De hecho, una dirección IP puede representar por completo una red, un host determinado o una dirección de broadcast.

Caso de estudio

|

De acuerdo con lo estudiado en la unidad, identifica las distintas características con las que cuentan los protocolos IPv4 e IPv6, de acuerdo a los diferentes escenarios planteados. |

Bibliografía ()

- Davies, J. (2008). Understanding IPv6. Redmond: Microsoft Press.

- Fall, K., & Stevens, R. (2011). TCP/IP Illustrated. Michigan: Pearson.

- Forouzan, B. (2006). Data Communications Networking. McGraw-Hill.

- Pyles, J., Carrell, J., & Ed, T. (2016). Guide to TCP/IP: IPv6 and IPv4. Boston: CENGAGE.

- Tanenbaum, A., & Wetherall, D. (2011). Computer networks. En Computer networks. Boston: Pearson. (p.359)

Referencias Web

- AC, D. (2015) Configuración IP. [Imagen] Recuperado de: http://soporteymantenimiento35446.blogspot.com.co/2015/02/configuracion-ip.html.

- CISCO (s.f.). Cisco Networking Academy. [online] Netacad.com. Disponible en: https://www.netacad.com/es/ [Revisado 10 de septiembre 2017].

- HUAWEI (s.f.). AR2500 Series IoT Gateways. [Imagen] Recuperado de: http://e.huawei.com/en/products/enterprise-networking/routers/ar-agile/ar2500-agile

- ITE (s.f.). ¿Qué es el streaming?. [online] Ite.educacion.es. Disponible en: http://www.ite.educacion.es/formacion/materiales/107/cd/video/video0103.html [Revisado 11 de noviembre 2017].