Introducción

El uso de tecnologías de la información y la comunicación (TIC) beneficia de forma notoria a las organizaciones, pues dichas tecnologías se constituyen en herramientas indispensables para el cumplimiento de sus objetivos estratégicos, aunque también generan amenazas que pueden:

- Afectar la seguridad, la confidencialidad, la disponibilidad y la autenticidad de la información.

- Poner en riesgo la continuidad del negocio.

- Repercutir en la reputación de las organizaciones y en la de los clientes que hacen uso de los servicios que estas les prestan.

Es por esta razón que la gestión de riesgos de TI, así como sus componentes, adquiere una gran importancia en los ambientes de TI y genera confianza en los colaboradores de las organizaciones, en sus directivos y en sus usuarios.

|

Haga clic aquí para ver un video en el que se analiza el impacto —a nivel empresarial, personal, familiar y social— de un riesgo no controlado que se materializa. |

El video sugerido tiene como propósito generar conciencia sobre la importancia del rol del auditor de TI en la identificación, promoción y mejoramiento de la seguridad de los sistemas de información.

Propósitos de aprendizaje

Propósito general

Aprender a identificar, evaluar y tratar los riesgos presentes en los sistemas de información y en los procesos de TI para poder recomendar las acciones tendientes a mejorar el control y la seguridad del ambiente de los sistemas de información.

Propósitos específicos

- Identificar los riesgos en los activos de la organización.

- Realizar el análisis de riesgos con base en la probabilidad de ocurrencia y el impacto.

- Evaluar el resultado del análisis de riesgos para establecer el tratamiento del riesgo.

- Establecer el tratamiento más adecuado para los riesgos evaluados.

- Establecer el plan de respuesta al riesgo en conjunto con el gestor de riesgos del escenario auditado.

Fundamentos de la gestión del riesgo

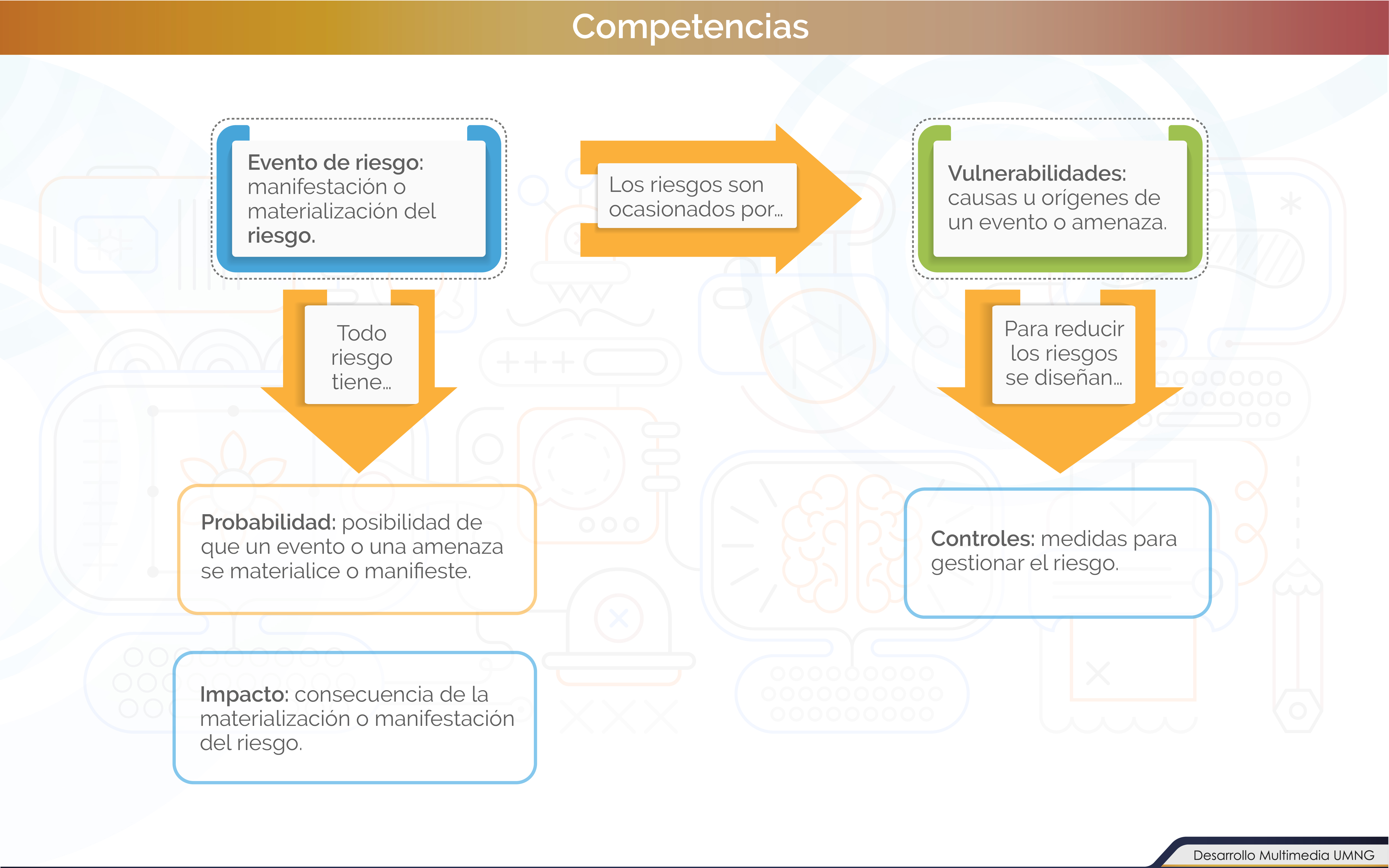

En este apartado profundizaremos en el concepto «riesgo» el cual se expone en la imagen que aparece en pantalla. De igual manera abordaremos los conceptos relacionados con el riesgo así como la clasificación de los diferentes tipos de riesgos que existen.

También abordaremos el concepto «control» y expondremos las diferentes clases de controles que existen. Definiremos qué son los controles generales de TI y cómo se aplican.

Para finalizar hablaremos del análisis de riesgos y de los cinco pasos que establece la norma ISO/IEC 31 000.

Fundamentos de la gestión del riesgo

Conceptos del riesgo de TI

Los riesgos de TI hacen parte del conjunto de riesgos a los que se expone una organización, pero antes de profundizar en este tema resulta pertinente establecer qué es el riesgo y analizar algunas definiciones que, en esencia, conceptualizan aspectos similares, aunque resulta importante distinguir las definiciones de las diferentes fuentes. Haga clic sobre el enlace para acceder a la información.

Tras revisar las definiciones del concepto «riesgo» resulta importante definir los principales tipos de riesgos a los que una organización se expone. Haga clic en el enlace para acceder a la clasificación.

|

Una vez estudiada la clasificación de los tipos de riesgos surge la pregunta: ¿cómo juega el riesgo de TI en la organización en esta clasificación? Haga clic aquí para escuchar la respuesta. |

Para finalizar este tema y con el propósito de redondear la información abordada lo invitamos a consultar la ampliación temática.

Fundamentos de la gestión del riesgo

Conceptos de control

El control es toda medida o acción que se ejecuta para prevenir, detectar o reducir la probabilidad de ocurrencia o el impacto del riesgo.

Muchas organizaciones suelen implementar controles en todos sus procesos, de otra manera no podrían funcionar correctamente. Es así que surgen los controles internos, los cuales se traducen en las políticas, procedimientos, prácticas y estructuras organizacionales que se implementan para reducir la materialización de los riesgos.

Haga clic sobre los siguientes enlaces para ampliar cada uno de los aspectos de los controles internos que se implementan en las organizaciones:

- Clases de controles.

- Componentes de un control.

- Controles generales de TI.

- Controles de aplicación.

- Clases de controles de aplicación.

Para finalizar este apartado lo invitamos a poner en práctica una parte de lo aprendido haciendo clic sobre el esquema interactivo.

Actividad de aprendizaje

|

Para finalizar este apartado le invitamos a poner en práctica una parte de lo aprendido haciendo clic en esta actividad. |

Fundamentos de la gestión del riesgo

Análisis de riesgos

El análisis de riesgos es el proceso que se ejecuta para identificar los riesgos y vulnerabilidades a los que se encuentra expuesto un activo. Con esta identificación el auditor de TI podrá determinar cuáles son los controles necesarios para mitigar los riesgos y vulnerabilidades identificados.

Este proceso hace parte de la planificación de la auditoría y basándonos en los pasos que proponen el Ministerio de Hacienda y Administraciones Públicas y el estándar internacional ISO/IEC 31 000 es posible afirmar que para realizar el análisis de riesgos se deben seguir cinco pasos. Haga clic sobre el enlace para conocerlos.

Conceptos importantes del análisis de riesgos

Haga clic sobre el enlace para acceder a una interactividad en la que encontrará la definición de algunos de los conceptos recurrentes en el estudio de este tema.

Para finalizar el estudio de este apartado lo invitamos a consultar el esquema interactivo en el que encontrará una explicación sobre la valoración, el tratamiento y el apetito del riesgo.

|

Recuerde que en todo sistema de información existen dos componentes sensibles y críticos:

Por lo que estos deben ser los primeros activos que un auditor de TI debe evaluar. |

La gestión del riesgo

La administración o gestión del riesgo es un conjunto de procesos sistemáticos que les permiten a las organizaciones identificar, evaluar y monitorear los riesgos de los procesos que pueden afectar el cumplimiento de los objetivos del negocio. Con el monitoreo deben surgir medidas de mejoramiento y planes de acción orientados a disminuir la presencia del riesgo en el activo y así dar respuesta oportuna al riesgo.

|

Pero, ¿cómo se define la gestión del riesgo?, haga clic aquí para leer tres definiciones de este concepto. |

La gestión del riesgo

Identificación del riesgo

La identificación del riesgo es una de las principales etapas de la gestión del riesgo. Por medio de ella se descubren los riesgos, amenazas y vulnerabilidades a los que está expuesto el activo de información, de manera que la organización y los empleados sean conscientes de los peligros e impactos con los que conviven para que puedan tomar las acciones requeridas y eliminarlos, controlarlos o trasladarlos.

|

Haga clic aquí para conocer los tres aspectos clave del proceso de identificación del riesgo: activos, amenazas y técnicas para identificar el riesgo. |

La gestión del riesgo

Medición del riesgo

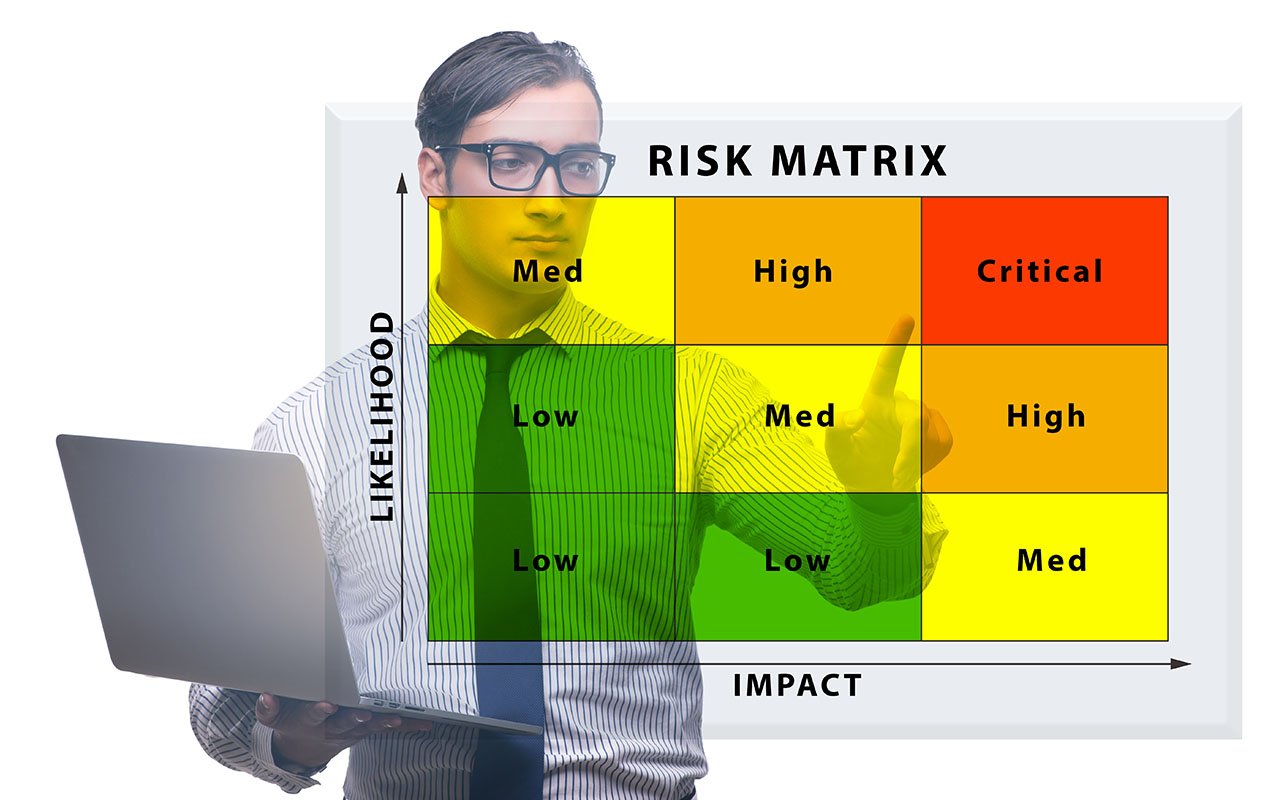

La segunda etapa de la gestión del riesgo es la medición, pero antes de entrar en materia resulta necesario conocer una serie de conceptos clave. Haga clic sobre el enlace para acceder a ellos.

Ahora revisaremos cómo medir el riesgo, para lo cual debemos definir la escala de valoración de los componentes que permiten calificar un riesgo: probabilidad de ocurrencia e impacto. Haga clic sobre el enlace para ampliar la información sobre esta escala.

Ejercicio de gestión del riesgo

(Segunda parte)

|

Continuando con el diligenciamiento de la matriz de riesgos, que habíamos iniciado en el apartado anterior, vamos a diligenciar los campos de probabilidad de ocurrencia y el impacto de los riesgos que ya se habían identificado. Esta labor la debe realizar el auditor cuando esté realizando la auditoría al activo de TI. |

La gestión del riesgo

Control del riesgo

La etapa de control del riesgo comprende la identificación de acciones que permitan mitigar la materialización del riesgo disminuyendo su probabilidad de ocurrencia o impacto.

Para ello se deben realizar pruebas de recorrido, leer manuales y procedimientos, realizar entrevistas y visitar el área donde se lleva a cabo el proceso de TI o donde funciona el activo de TI evaluado.

Ejercicio de gestión del riesgo

(Tercera parte)

|

Haga clic sobre el enlace para ver los controles que se pueden adoptar en el caso del ejercicio de gestión del riesgo que hemos adelantado en los últimos apartados. |

Para evaluar el control debemos considerar, en primera instancia, dos variables:

Cada una de estas variables tendrá un peso que nos ayudará a establecer la efectividad operativa del control, de manera que podamos definir qué tanto mitiga el riesgo a nivel de probabilidad y a nivel de impacto.

Elaboración de la matriz de riesgos y controles

En este apartado explicaremos qué es la matriz de riesgos y controles y sus correspondientes mapas de calor. Analizaremos los principales beneficios que obtiene una organización tras implementar este tipo de matrices y definiremos su estructura y cada uno de sus campos. Para finalizar mostraremos, paso a paso, la forma de diligenciar este tipo de matrices y analizaremos un ejemplo.

Elaboración de la matriz de riesgos y controles

Concepto y beneficio

El mapa de riesgos o mapa de calor es una herramienta que acompaña a la matriz de riesgos y controles. En él se ubican de manera gráfica los riesgos identificados, tanto en su estado inherente como en su estado residual. Estas dos herramientas permiten visualizar la magnitud de los riesgos y dan una idea para establecer las estrategias adecuadas para su gestión.

|

Haga clic aquí para conocer los beneficios que la matriz de riesgos y el mapa de riesgos le propician a una organización. |

Elaboración de la matriz de riesgos y controles

Matriz de riesgos y controles

Como ya hemos visto la matriz de riesgos en funcionamiento, ahora vamos a definir la estructura de esta herramienta y cada uno de sus campos. Haga clic sobre el enlace para observarla.

En los programas informáticos para la gestión del riesgo se ingresan los datos básicos (riesgos, calificaciones, controles y componentes) para que su programación interna calcule de manera automática el riesgo inherente, la calificación de los controles y el riesgo residual.

De igual manera estos software plasman en el mapa de calor previamente programado los riesgos inherentes y residuales del proceso o activo de TI, lo cual facilita mucho la evaluación y el control del riesgo.

En el caso de que no contemos con estos programas, podemos ingresar la información a una hoja de Excel y allí realizar los cálculos que se deban aplicar para obtener los resultados solicitados por medio de las diferentes fórmulas y funciones que ofrece el programa.

|

Consulte el esquema interactivo para ver la descripción de cada uno de los campos de la matriz. |

Resumen

La gestión del riesgo permite identificar, medir, controlar y priorizar los riesgos contra los objetivos del negocio y el apetito de riesgo definido por una organización. Esta priorización permite que el auditor se enfoque en los riesgos críticos y en los controles clave del activo de TI auditado sin perderse en el universo de riesgos y controles que se pueden identificar o que la organización ya tiene identificados. A su vez, la priorización permitirá que se desarrollen los planes de acción tendientes a mejorar la calificación de los riesgos presentes en los niveles de tolerancia o capacidad del riesgo.

Ningún control o conjunto de controles garantiza la seguridad completa de los sistemas de información y ningún conjunto de controles disminuye a cero la materialización del riesgo, por lo que se requiere realizar evaluaciones periódicas a los riesgos e implementar acciones complementarias para medir y monitorear la efectividad de los controles. La gestión del riesgo es un proceso que apoya la consecución de los objetivos del negocio brindando seguridad y tranquilad a la organización.

Es importante resaltar el conocimiento que todo auditor debe tener sobre las normas ISO relacionadas con la gestión del riesgo y la seguridad de la información. La familia ISO 27 000 es un referente para evaluar ambientes informáticos y de TI en una organización y no menos importantes son Cobit 5 y la familia de textos publicados por la Isaca. En ellos se encuentra valiosa información que ayuda a mejorar y optimizar el trabajo del auditor.

Actividad de aprendizaje

|

Para finalizar el estudio de esta unidad lo invitamos a poner en práctica lo aprendido en la siguiente actividad. Haga clic sobre el enlace para acceder al contenido. |

Bibliografía ()

- Aenor. (2008). Norma española UNE 71 504:2008. Metodología de análisis y gestión de riesgos para los sistemas de información. Madrid, España: Aenor.

- Icontec. (2009). Norma técnica NTC-ISO/IEC 27 005. Tecnología de la información. Técnicas de seguridad. Gestión del riesgo en la seguridad de la información. Bogotá, Colombia: Icontec.

- Icontec. (2011). Norma técnica NTC-ISO 31 000. Gestión del riesgo. Principios y directrices. Bogotá, Colombia: Icontec.

- Isaca. (2009). Marcos de riesgos de TI. Estados Unidos: Isaca.

- Isaca. (2012). Cobit: procesos catalizadores. Estados Unidos: Isaca.

- Isaca. (2015). Manual de preparación al examen CISA 2015. Estados Unidos: Isaca.

- Mejía, R. C. (2006). Administración de riesgos, un enfoque empresarial. Medellín, Colombia: Fondo Editorial Universidad Eafit.

- Piattini, G., y Del Peso, E. (2001). Auditoria informática: un enfoque práctico. 2. ª revisión ampliada y revisada. México: Alfaomega.

- Presidencia de la República. (2 de abril de 1993). Por medio del cual se actualiza el Estatuto Orgánico del Sistema Financiero y se modifica su titulación y numeración. [Decreto 663 de 1993]. DO: 40 720.

- Presidencia de la República. (15 de julio de 2010). Por el cual se recogen y reexpiden las normas en materia del sector financiero, asegurador y del mercado de valores y se dictan otras disposiciones. [Decreto 2555 de 2010]. DO: 47 771.

- Presidencia de la República. (6 de agosto de 2019). Por el cual se modifica el Decreto 2555 de 2010 en lo relacionado con requerimientos de patrimonio adecuado por riesgo operacional de los establecimientos de crédito y se dictan otras disposiciones. [Decreto 1421 de 2019]. DO: 51 037.

- Project Management Institute. (2013). Guía de los fundamentos para la dirección de proyectos (Guía del PMBOK). Pensilvania, EUA: Project Management Institute.

Referencias Web

- Calle, J. (2018). ¿Qué es apetito al riesgo? [Entrada de blog]. Recuperado de: https://www.riesgoscero.com/blog/que-es-apetito-al-riesgo.

- Instituto de Auditores Internos de Argentina. (2018). Glosario. Recuperado de: https://iaia.org.ar/auditor-interno/glosario.

- Lindertec. (22 de mayo de 2011). Riesgo tecnológico. [Video]. Recuperado de: https://youtu.be/SM2DcbksGDg.

- Ministerio de Hacienda y Administraciones Públicas. (2012). MAGERIT, versión 3.0. Metodología de análisis y gestión de los riesgos de sistemas de información. Madrid, España. Recuperado de: https://www.ccn-cert.cni.es/documentos-publicos/1789-magerit-libro-i-metodo/file.html.

- Ministerio de Tecnologías de la Información y las Comunicaciones. (2016). Procedimientos de seguridad de la información. Seguridad y privacidad de la información. Guía 3. Recuperado de: https://www.mintic.gov.co/gestionti/615/articles-5482_G3_Procedimiento_de_Seguridad.pdf.

- Nuevas Normas ISO. (2018). Riesgo ambiental y análisis de los riesgos según la ISO 14 001:2015. Recuperado de: https://www.nueva-iso-14001.com/2018/04/riesgo-ambiental-segun-la-iso-14001-2015.

- Pérez, A. B. (2015). Riesgo de mercado. Recuperado de: https://www.enciclopediafinanciera.com/definicion-riesgo-de-mercado.html.

- RAE. (2018). Riesgo. Recuperado de: http://dle.rae.es/?id=WT8tAMI.

- Roa Gordot, M. (2015). La evaluación de riesgo como elemento clave para focalizar el programa de ética y cumplimiento. Recuperado de: https://www2.deloitte.com.