Introducción

El advenimiento y la masificación del uso de las TIC; el desarrollo de proyectos relacionados con la era digital; el auge de servicios y sistemas como Internet en la nube, cadenas de bloques y ciberseguridad, entre otros, y la necesidad que tienen las organizaciones de adquirir ventajas competitivas en el mercado ha llevado a estas últimas a hacer grandes inversiones en tecnologías de la información (TI).

Esta situación ha propiciado que los departamentos TI de las organizaciones ya no se consideren oficinas de soporte, sino dependencias estratégicas directamente involucradas en la consecución y materialización de los planes de las organizaciones. A los departamentos de TI ahora se les exige ofrecer valor agregado y gestionar adecuadamente los riesgos.

|

Bienvenidos a nuestra unidad de fundamentos, paso importante para conocer y entender todo el proceso y conceptos del campo de la auditoría informática. |

Propósitos de aprendizaje

Propósito general

Contextualizar al estudiante en los conceptos y funciones de la auditoría informática, de manera que le permitan establecer la importancia de esta actividad en los escenarios de riesgo de TI que auditará en el futuro.

Propósitos específicos

- Conocer los conceptos, las clases y la función de la auditoría informática.

- Conocer los estándares, directrices y marcos de referencia que usa la auditoría informática.

- Identificar los escenarios de riesgo de TI sobre los cuales se realiza una auditoría informática.

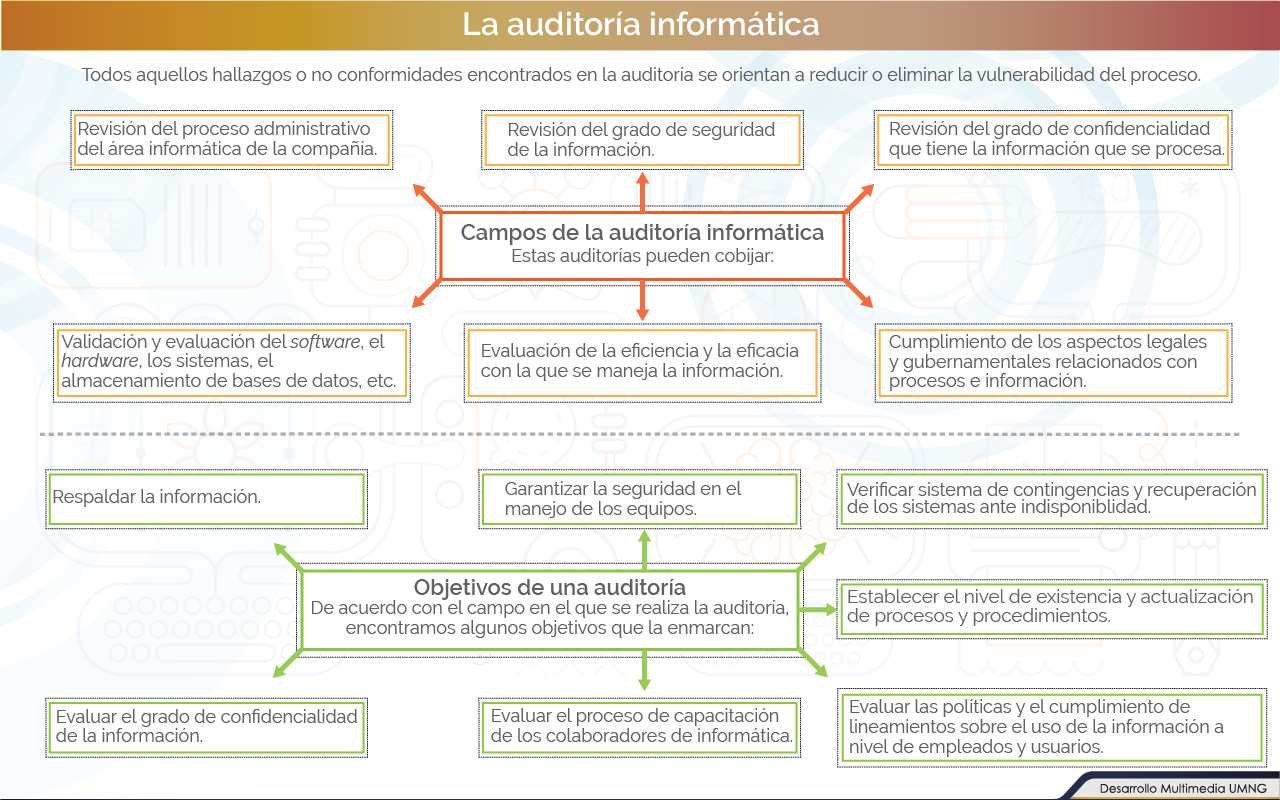

La auditoría informática

En este apartado se presentará una introducción al tema de la auditoría informática, para lo cual se definirán algunos conceptos básicos que seguramente serán nuevos para el estudiante y se repasarán algunos que ya debe conocer, pero que por su importancia para el tema que nos ocupa explicaremos nuevamente.

Abordaremos la función de la auditoría, los propósitos que persigue y las formas como este servicio se puede prestar a las empresas. De igual manera estudiaremos el rol del auditor y los cambios emergentes en el proceso de auditoría de SI.

La auditoría informática

Generalidades de la auditoría

Antes de sumergirnos en la profundidad del entorno que rodea a una auditoría informática resulta necesario aclarar y fortalecer cuatro conceptos que trabajaremos a lo largo de la unidad. Estos conceptos son frecuentemente empleados y giran alrededor de los diferentes procesos que un auditor desarrolla y plasma en un informe de auditoría.

Es importante que todo auditor tenga clara la diferencia entre eficiencia y eficacia, términos que normalmente se confunden, pues aunque muchas personas los usan, pocos los conocen y entienden su definición.

Para finalizar el estudio de este apartado lo invitamos a consultar el esquema interactivo en el que se aborda la clasificación y los tipos de auditorías que existen.

La auditoría informática

La función de la auditoría y el rol del auditor

De acuerdo con la Asociación para la Auditoría y Control de Sistemas de Información (Isaca) (2014), «la función de auditoría proporciona conceptos independientes y objetivos de aseguramiento y consulta diseñados para agregar valor respecto a la eficiente gestión de TI y al logro de los objetivos organizacionales».

La auditoría de sistemas de información (SI) debe garantizarle de manera razonable a la alta dirección que los controles se ejecutan de acuerdo con lo diseñado y establecido y que los riesgos identificados se encuentran mitigados. Además, si se presentan debilidades de control la auditoría de sistemas de información debe brindar las recomendaciones que, en caso de ser implementadas, permitirán que dichas debilidades sean superadas y los riesgos se mantengan en el apetito de riesgo definido.

|

Consulte los esquemas interactivos para conocer las formas en las que se pueden ofrecer los servicios de auditoría. |

El talento humano que conforma el equipo de trabajo del área de auditoría de seguridad informática o auditoría de SI es un factor de suma importancia para el éxito de toda auditoría. Los auditores de SI deben capacitarse de forma continua en nuevas tecnologías y técnicas de auditoría, de manera que fortalezcan sus competencias y habilidades para desarrollar apropiadamente su trabajo. Es por esto que la dirección de auditoría debe diseñar un plan de capacitación y actualización para el personal que conforma el equipo.

Haga clic sobre el enlace para conocer el perfil y el rol que todo auditor debe cumplir.

Actividad de aprendizaje

|

Haga clic sobre el enlace para acceder a una actividad que le permitirá poner a prueba lo aprendido. |

La auditoría informática

Cambios emergentes en el proceso de auditoría de SI

La adquisición de nuevas TIC; la incursión en campos como la Internet de las cosas, big data, cadena de bloques, tecnología financiera, y el desarrollo de nuevos ecosistemas, obligan a las empresas contemplar nuevos riesgos que la auditoría de SI debe estar en capacidad de entender y mitigar.

Si a una organización llegan nuevas formas de hacer negocios o esta decide utilizar tecnologías emergentes será necesario que la auditoría de SI también se alinee con estos nuevos componentes para evolucionar de forma paralela con los procesos de innovación tecnológica. Las buenas prácticas mencionan que para poder enfrentar los cambios emergentes se debe incluir una auditoría de tipo integral y continua.

|

Haga clic aquí para ampliar la descripción de las auditorías integral y continua. |

Para finalizar el estudio de este primer apartado dedicado a la auditoría informática lo invitamos a realizar la actividad de refuerzo que encontrará en el esquema interactivo.

Estándares, directrices y marcos de referencia

En este apartado estudiaremos la importancia y utilidad de los códigos de ética. De igual manera revisaremos los principios que deben regir la labor de todo auditor de SI y veremos algunos ejemplos sobre códigos de ética y estándares de auditoría y aseguramiento de SI.

Para entender el concepto de marco de referencia profundizaremos en dos de los más utilizados en el campo de la auditoría informática: COSO y Cobit 5, de los cuales veremos algo de su historia y orígenes, características e importancia.

Estándares, directrices y marcos de referencia

Código de ética, estándares y directrices

Según Barberá (2011):

El código de ética fija normas que regulan los comportamientos de las personas dentro de una empresa u organización. Aunque la ética no es coactiva (no impone castigos legales), el código de ética supone una normativa interna de cumplimiento obligatorio. […] La ética profesional pretende regular las actividades que se realizan en el marco de una profesión. En este sentido, se trata de una disciplina que está incluida dentro de la ética aplicada ya que hace referencia a una parte específica de la realidad.

Recuerde que cada organización, empresa o institución desarrolla su código de ética, aspecto que hace parte de la cultura organizacional y del gobierno corporativo.

Para justificar este enunciado y ampliar la explicación de este apartado le sugerimos consultar el material de apoyo en el que se presentan el código de ética y los estándares de la Isaca, y la ampliación temática en la que se abordan los enunciados éticos que rigen la labor del auditor de SI.

Después de leer el material de apoyo y la ampliación temática lo invitamos a realizar la siguiente actividad de aprendizaje.

Actividad de aprendizaje

|

Le invitamos a realizar la siguiente actividad relacionada con la clasificación de los estándares éticos que un auditor debe conocer. |

Estándares, directrices y marcos de referencia

COSO

COSO es la sigla de Committee of Sponsoring Organizations of the Treadway Commission o Comité de Organizaciones Patrocinadoras de la Comisión Treadway, y se trata de una iniciativa del sector privado que busca establecer marcos de referencia para la implementación, gestión y control de un adecuado sistema de control interno. Esta iniciativa es patrocinada y financiada conjuntamente por cinco organizaciones con amplio reconocimiento.

|

Antes de continuar con la exposición hagamos una pausa para recordar qué es el control interno. |

COSO fue fundada en Estados Unidos en 1985 como respuesta a las malas prácticas empresariales y los años de crisis anteriores. El comité estudia los factores que pueden dar lugar a información financiera fraudulenta y elabora textos y recomendaciones para todo tipo de organizaciones y entidades reguladoras como la Agencia Federal de Supervisión de Mercados Financieros (SEC), en temas como sobornos, fraudes, tradiciones corporativas, entre otros (COSO, 2013).

Haga clic sobre el esquema interactivo para ampliar la información sobre los objetivos y componentes del marco de referencia COSO, también llamado simplemente COSO.

Estándares, directrices y marcos de referencia

Cobit 5

El Control Objectives for Information and Related Technology (Cobit 5) es un marco de referencia para el manejo de las tecnologías de la información creado por la Isaca y el Information Technology Governance Institute (ITGI).

Haga clic sobre los siguientes enlaces para ampliar la información sobre los principales aspectos del Cobit 5:

|

Para finalizar lo invitamos a consultar los esquemas interactivos en el que encontrará información complementaria sobre el marco de referencia Cobit 5. |

Escenarios de riesgo de la auditoría

En esta última parte de la unidad vamos a revisar los diferentes escenarios de SI en los que el auditor informático debe desarrollar sus labores. Para comenzar conceptualizaremos el gobierno de TI haciendo énfasis en los marcos generales de gestión y en la auditoría de TI.

Posteriormente nos enfocaremos en los procesos de adquisición, desarrollo e implementación de los sistemas de información y en las operaciones, mantenimiento y soporte de dichos sistemas.

Escenarios de riesgo de la auditoría

Gobierno de TI

Para comprender el concepto de «gobierno de TI» se sugiere revisar la clasificación de tres elementos que se presenta a continuación y la cual se basa en la estructura propuesta por la Isaca, pues aunque existen otras clasificaciones y otros autores las llaman de forma diferente en esencia pretenden lo mismo: que el auditor identifique estos escenarios, se familiarice con ellos y profundice en conocimientos para poder desarrollar las auditorías informáticas de una mejor manera.

Escenarios de riesgo de la auditoría

Adquisición, desarrollo e implementación de sistemas de información

La estructura de este apartado se basa en el manual de preparación al examen Certified Information Systems Auditor (CISA, 2015), cuyo texto es el principal material de estudio de un auditor de SI debido a que en él se encuentra toda la información actualizada sobre la auditoría informática.

A continuación se presentan los procesos que permiten realizar el ciclo de vida de sistemas e infraestructura:

Escenarios de riesgo de la auditoría

Operaciones, mantenimiento y soporte de sistemas de información

La operación del sistema se entiende como el conjunto de actividades que se realizan a diario para soportar el procesamiento de los sistemas de información del negocio garantizando de manera razonable la eficiencia y efectividad de sus actividades, así como la seguridad de la información.

Hardware que soporta los sistemas de información

Existen diferentes tipos de hardware que, de acuerdo con la Isaca (2014), pueden soportar los sistemas de información del negocio y es importante que el auditor de SI los conozca, pues es a partir de ellos que deberá revisar parámetros como capacidad, monitoreo, mantenimiento y el procedimiento para la adquisición de nuevo hardware. Estos tipos de hardware los podemos analizar en dos grupos: computadoras y dispositivos de procesamiento. Haga clic sobre cada uno de los enlaces para ampliar la información.

Redes de comunicaciones

Las redes son uno de los principales objetivos la auditoría informática, pues es a través de ellas que la información viaja de un lugar a otro, tanto al interior de las organizaciones como fuera de ellas. Es por esta razón que se debe garantizar que toda la infraestructura de red (tipo de red, servicios que presta, protocolos de comunicación, componentes de hardware, entre otros) esté asegurada de manera que se eviten o minimicen riesgos que afecten la integridad, confidencialidad, divulgación, disponibilidad o trazabilidad de la información.

Resumen

En esta unidad se abordaron los conceptos básicos de la auditoría informática, la terminología relacionada con el tema y los estándares y directrices que deben regir al profesional en auditoría informática, toda vez que esta es una profesión que requiere un especial cuidado y un comportamiento a la altura de las circunstancias.

De manera detallada se estudiaron los marcos de referencia más importantes a nivel mundial que las empresas, sin importar su tamaño, deben implementar para mejorar su eficiencia y efectividad, y la seguridad de sus activos. Los marcos estudiados fueron COSO III y Cobit 5, sobre los cuales todo estudiante deberá seguir investigando debido a la importancia que revisten para el futuro auditor. De igual manera se recomienda estudiar de manera periódica otros estándares y marcos de referencia que soportarán la tarea de auditoría como: PMBOK, Prince2, ISO 27 000 e ISO 38 500, por mencionar algunos.

Para finalizar se estudiaron los diferentes ambientes de TI en los que el auditor realiza su evaluación y revisión. El auditor de SI debe tener un conocimiento general de estos escenarios, pero se recomienda que se especialice en algún ámbito en particular dado lo extenso de los temas que se manejan en cada ambiente y el grado de complejidad que cada uno de ellos tiene.

Ejercicio de auditoría informática

|

Antes de finalizar el estudio de esta unidad lo invitamos a practicar lo aprendido por medio de esta actividad de aprendizaje. Haga clic sobre el enlace para acceder al contenido. |

Bibliografía ()

- Castello, R. (2006). Auditoría en entornos informáticos. Buenos Aires, Argentina: Facultad de Ciencias Económicas (UNC).

- Echenique García, J. (2001). Auditoría en informática. 2. ª ed. España: McGraw-Hill.

- Gaitán, R. E. (2015). Control interno y fraudes: análisis de informe COSO I, II y III con base en los ciclos transaccionales. Bogotá, Colombia: Ecoe Ediciones.

- Icontec (2009). Norma técnica colombiana NTC-ISO 31 000: gestión del riesgo: principios y directrices. Bogotá, Colombia: Icontec.

- Isaca. (2012). Un marco de negocio para el gobierno y la gestión de la empresa. Illinois, EUA: Isaca.

- Isaca. (2012). Cobit: procesos catalizadores. EUA: Isaca.

- Isaca. (2014). Manual de preparación al examen CISA 2015. EUA: Isaca.

- Laudon, K. C. (2012). Sistema de información gerencial. México: Pearson Educación.

- Mantilla, S. A. (2003). Control interno: informe COSO. Bogotá, Colombia: Ecoe Ediciones.

- Morales, H., (2012). Introducción a la auditoría. México: Red Tercer Milenio S. C.

- Muñoz Razo, C. (2002). Auditoría en sistemas computacionales. México: Pearson.

- Piattini Gerardo, M., y Del Peso, E. (2001). Auditoría informática: un enfoque práctico. 2. ª ed. México: Alfaomega.

- Quijan, R. C. (2006). Administración de riesgo: un enfoque empresarial. Medellín, Colombia: Fondo Editorial Eafit.

- Vivas, A. (2015). Auditoría forense aplicada al campo administrativo y financiero: medio ambiente, cultural social, política y tecnología. Bogotá, Colombia: Ediciones de la U.

Referencias Web

- Alarcón, E. (2011). ¿Qué es el código ético?. Recuperado de: http://eduteka.icesi.edu.co/proyectos.php/1/3763.

- Atkinson, S. (2015). Adopción de COBIT 5 en una entidad gubernamental. Recuperado de: http://www.isaca.org/COBIT/focus/Pages/Adopting-COBIT-5-in-a-Government-Entity-Spanish.asp.

- Casani, F. (S. f.). Reseñas bibliográficas: gerencia de tecnologías emergentes. Revista Madri+d, (9). Recuperado de: https://www.madrimasd.org/revista/revista9/bibliografia/bibliografias2.asp.

- COSO, (2013). Internal Control - Integrated Framework: Executive Summary. Recuperado de: https://na.theiia.org/standards-guidance/topics/documents/executive_summary.pdf.

- Deloitte. (2015). COSO: marco de referencia para la implementación, gestión y control de un adecuado sistema de control interno. Recuperado de: https://www2.deloitte.com/content/dam/Deloitte/mx/Documents/risk/COSO-Sesion1.pdf.

- Diccionario Etimológico Español en Línea. (2018). Informática. Recuperado de: http://etimologias.dechile.net.

- Hernández, C. (2015). ¿Que es la auditoría continua?. Recuperado de: https://www.incp.org.co/que-es-la-auditoria-continua.

- Interpolados. COBIT 5: un marco de negocio para el Gobierno y la gestión de las TI de la empresa. [Entrada de blog]. Recuperado de: https://interpolados.wordpress.com/2016/08/30/cobit-5-un-marco-de-negocio-para-el-gobierno-y-la-gestion-de-las-ti-de-la-empresa.

- Macas, E., Bustamante, W., y Quezada, P. (2017). Gobierno de TI: elección y aplicación de buenas prácticas en corporación nacional de telecomunicación. Revista Espacios, 39(3). Recuperado de: http://www.revistaespacios.com/a18v39n03/a18v39n03p29.pdf.

- RAE. (2018). Auditoría. Recuperado de: http://dle.rae.es/?id=4NVvRTc.

- RAE. (2018). Eficacia. Recuperado de: http://dle.rae.es/?id=EPQzi07.

- RAE. (2018). Eficiencia. Recuperado de: https://dle.rae.es/eficiencia.

- RAE. (2018). Informática. Recuperado de: https://dle.rae.es/inform%C3%A1tico.

- Significados.com. (2018). Marco de referencia. Recuperado de: https://www.significados.com/marco-de-referencia.

- Villalba, A. (10 de enero de 2009). Sobornos y fraudes, tradiciones corporativas. El Espectador. Recuperado de: https://www.elespectador.com/impreso/negocios/articuloimpreso106085-sobornos-y-fraudes-tradiciones-corporativas.