Introducción

La finalidad de la seguridad, ya sea en el campo de la informática o en cualquier otro campo tiene como fin evitar el acceso a un lugar o sistema determinado, para prevenir el ingreso de intrusos, tal vez con malas intenciones.

En los tiempos actuales, las empresas dependen cada vez más de sus sistemas informáticos para realizar su labor en forma rápida y eficiente; por lo tanto, es necesario implementar medidas de seguridad para mantener la integridad de los mismos, debido a que cualquier falla podría comprometer el desarrollo de todas las operaciones, llegando inclusive a paralizar totalmente las actividades.

Objetivos

Objetivo general

Comprender en seguridad informática la importancia del fiable funcionamiento de la infraestructura tecnológica y la aplicación de normas y protocolos para contrarrestar incidentes, amenazas y ataques en redes de datos.

Competencia global

Comprende en seguridad informática la importancia del fiable funcionamiento de la infraestructura tecnológica y la aplicación de normas y protocolos para contrarrestar incidentes, amenazas y ataques en redes de datos.

Introducción a la seguridad de la Información

Aunque parezcan ser lo mismo, Seguridad Informática y Seguridad de la Información son dos cosas totalmente diferentes, pero que tienen un fin en común que es proteger la información, aunque de forma diferente.

- Seguridad Informática: su finalidad es proteger la infraestructura tecnológica de la organización, se centra en el hardware y el software, es la encargada de la protección de la información mediante el uso de antivirus, firewalls, etc.

- Seguridad de la Información: es la encargada de proteger la información de la organización sin importar el lugar donde se encuentre (impresa, en los discos duros, etc), es la encargada de evaluar los riesgos, amenazas, normatividad y buenas prácticas para la disposición final de la información.

Introducción a la seguridad de la Información

Terminología básica en Seguridad Informática

Triángulo fundamental de la seguridad informática (CID)

La seguridad informática se basa en tres principios fundamentales:

- Confidencialidad: prevenir acceso no autorizado a los sistemas y a la información para que no pueda estar disponible por personas, entidades o procesos no autorizados.

- Integridad: prevenir modificación no autorizada a los sistemas y a la información, buscando garantizar que toda modificación que se haga sobre ella, incluyendo creación y borrado de archivos, sean hechas únicamente por personal autorizado.

- Disponibilidad: prevenir la interrupción de los servicios y la productividad, esto significa que un sistema tanto de hardware como de software, deba estar funcionando correcta y eficientemente, para tener acceso a los datos en el momento, lugar y forma que sea requerido por un usuario autorizado.

Bugs, exploits, amenazas, contramedidas y riesgos

Los bugs y exploits son términos claves que se deben reconocer a la hora de comenzar a implementar la Seguridad Informática, de la misma manera el conocimiento de estos conceptos hace que se comprenda ampliamente las amenazas a las que está expuesta la información y las medidas de seguirdad que se deben tomar para defenderse de un ataque.

Introducción a la seguridad de la Información

Atacantes, vulnerabilidades y testeo

Los atacantes, son todos aquellos individuos que pretenden tener acceso a un sistema informático sin autorización y para ello utilizan diferentes técnicas. Todos ellos son catalogados como “piratas informáticos”, pero de acuerdo al delito informático que ejecuten se les define de diferente manera.

Penetration Test vs Análisis de Vulnerabilidades

Estas técnicaspermiten medir y evaluar los propios sistemas de seguridad de las organizaciones con el fin de crear e implementar mecanismos de seguridad por ejemplo contra malware.

Según la IEEE, el testing es el proceso mediante el cual se analiza un producto de software,para detectar las diferencias entre el comportamiento real con el comportamiento pedido, y para evaluar las funcionalidades y características no funcionales del software, se podría decir que es el proceso de comparar “lo que es” con “lo que debería ser”. (Grosso, 2011).

Es una actividad desarrollada para evaluar la calidad del software y para mejorarlo en el caso de encontrar defectos y problemas. Consiste en una serie de pruebas de verificación del comportamiento de un software, para verificar si se comporta de la forma esperada.

Introducción a la seguridad de la Información

Metodología básica de hacking

Los hackers, generalmente utilizan una metodología que podemos definir en cinco etapas:

- Reconocimiento: se obtiene la mayor cantidad de información de la víctima, que puede ser una persona o una organización. Por lo general, se recurre a los diferentes recursos que brinda Internet como Google, también se utiliza la ingeniería social para aprovecharse de la inexperiencia de los usuarios en seguridad y así obtener de ellos las contraseñas.

- Exploración: se utiliza los resultados obtenidos en la etapa anterior, para obtener información técnica de la víctima como direcciones IP, nombres de dominio, sistema operativo, entre otros.

- Obtener acceso: comienza el ataque mediante la explotación de las vulnerabilidades y defectos del sistema descubiertos en la etapa de reconocimiento. Algunas técnicas que se utilizan son: Buffer Overflow, Denial of Service (DoS), Distributed Denial of Service (DDoS), Password Filtering y Session Hijacking.

- Mantener el acceso: una vez que el hacker ha logrado infiltrarse en el sistema, buscará asegurar su acceso en un futuro, para lo cual procederá a instalar una aplicación que se lo permita en cualquier momento y desde cualquier lugar donde tenga acceso a Internet. A esto se le suele llamar “puerta trasera”, para crearla suelen recurrir a utilidades como backdoors, rootkits y troyanos.

- Borrar huellas: una vez que el hacker, ha logrado infiltrarse y mantenerse en el sistema, debe borrar las evidencias de su intrusión mediante la eliminación de los archivos que creó y los registros de los equipos a los que accedió (logs), para evitar ser detectado por el administrador de red o el oficial de seguridad.

Fundamentos de redes de seguridad

Para identificar correctamente las redes de seguridad, se requiere el conocimiento de varios conceptos y su aplicación en los procesos de seguridad de la información.

Conocer las direcciones MAC e IP, los protocolos y modelos de transferencia de información, el funcionamiento del switching y routing, las ventajas de la implementación de redes VLAN y la seguridad en redes Wi Fi y el anonimato en la red, se convierten en ejes para planificar, implementar y gestionar sistemas de seguridad de la información.

Fundamentos de redes de seguridad

Direcciones MAC y direcciones IP

Una dirección de red es aquella que sirve para identificar a un computador como único tanto en la red de una empresa como a nivel mundial. Existen dos tipos de direcciones:

- Dirección MAC

También se le conoce como dirección física. Esta dirección está incluida en la tarjeta de red, la dirección la provee el fabricante y es única en el mundo, no existen dos tarjetas de red a nivel mundial con la misma dirección física o dirección MAC.

- Dirección IP

También se le conoce como dirección lógica. Esta dirección sirve para identificar a que red o subred pertenece el equipo al cual se le ha asignado. Esta asignación puede hacerse de forma manual o automática. Si una red utiliza el protocolo TCP/IP, un ejemplo sería la dirección 192.168.30.45 con máscara 255.255.255.0.

Fundamentos de redes de seguridad

Modelos y protocolos de Internet

El Modelo OSI corresponde a Open Systems Interconnection, que se refiere a la arquitectura general requerida para establecer comunicación entre computadores, puede verse de dos formas: como un estándar o como un modelo de referencia.

Para explicar el Modelo TCP/IP (Transmision Control Protocol/Internet Protocol) se retoma el concepto propuesto por Cisco System (1999) que lo define como un estándar abierto de Internet que hacen posible la comunicación entre dos computadores.

Esta familia de ptocolos permite la transmisiónde datos entre redes de computadores así: IPutiliza direcciones númericas, TCPes orientado a la conexión, UDPestá basado en el intercambio de datagramas, HTTPutilizado en las transacciones web, HTTPSdestinado a la transferencia segura, DHCPpermite la distribución de direcciones IPdesde un servidor, Telnet permite el acceso remoto y SSHque es similar al anterior pero a través de un canal seguro.

Fundamentos de redes de seguridad

Puertos y servicios

Puertos

En informática, se denomina “puerto” a una interfaz a través de la cual se pueden enviar y recibir datos, estos puertos pueden ser de tipo físico (hardware) o de tipo lógico (software).

Servicios

Un servicio, especialmente servicio web, que utiliza un conjunto de protocolos y estándares que sirven para intercambiar datos entre aplicaciones en las redes de computadores. En términos sencillos, un servicio web es cualquier sistema de software diseñado para soportar interacción máquina a máquina sobre una red.

Fundamentos de redes de seguridad

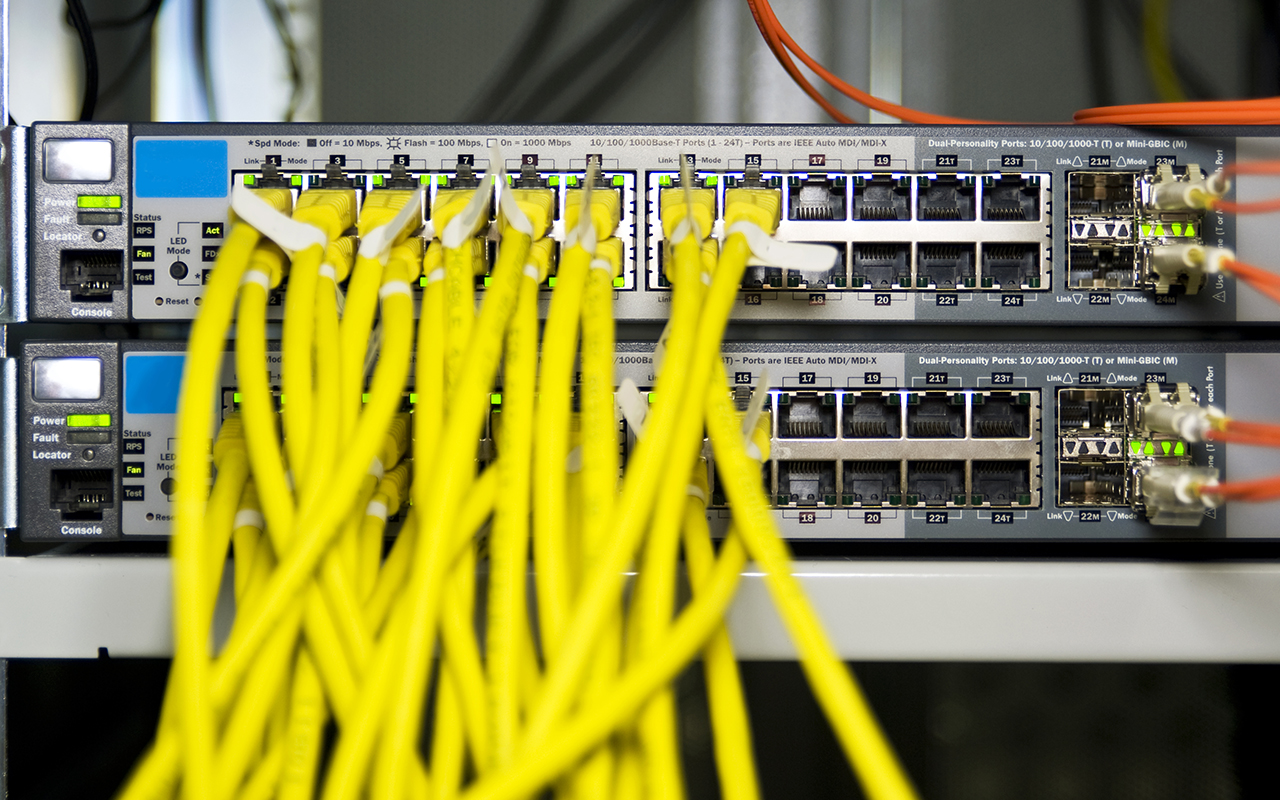

Switching y Routing

Se denomina Switching, a la tecnología que utiliza switches (conmutadores), para solucionar los problemas de congestion en la red. Un switch se encarga de transmitir los datos de un segmento de red a otro de acuerdo a la dirección MAC que tengan como destino las tramas.

Los switches, tienen la capacidad de crear y conservar una tabla con las direcciones MAC de los equipos a los que puede llegar desde cada uno de sus puertos. Con la tabla de direcciones ya creada, la información puede viajar en forma directa desde el puerto de origen, hasta el puerto destino.

Se denomina Routing, a la tecnología que utiliza Routers (Enrutadores), para conectar varias redes, y así permitir la comunicación entre ellas. Por ejemplo, puede utilizar un router para conectar los computadores de la red de su empresa a la red de Internet, y de esta forma los usuarios de su empresa tendrán acceso a una conexión compartida de Internet. En este caso, el router actuará como distribuidor, seleccionando la mejor ruta para enviar y recibir los datos.

Fundamentos de redes de seguridad

VLAN y seguridad

Una Virtual LAN (Red de Area Local Virtual), es una red de área local que agrupa un conjunto de equipos cómputo de manera lógica e independiente, dentro de una red física.

Una VLAN, consiste en dos o más redes que se comportan como si fueran independientes, así estén físicamente conectadas al mismo switch. También aplica el concepto para equipos que se comportan como si estuvieran en la misma red, así físicamente se encuentren conectados a diferentes segmentos de red.

La comunicación entre diferentes equipos en una red de área local, está limitado por la su arquitectura física. Con la creación de VLAN, es posible romper con estas limitaciones. Se pueden agrupar equipos y crear VLAN, basados en diferentes criterios como son: números de puerto, protocolo, direcciones MAC o direcciones IP.

Features de seguridad de Switches

Una de las consideraciones más importantes en la seguridad de redes LAN es controlar el acceso a la red interna de la empresa, es decir, se debe considerar quien tiene acceso y quien no, a uno o varios recursos de los que brinda nuestra red.

Seguridad en Redes WiFi

Para la seguridad en redes WiFi en entornos corporativos, es necesario establecer conexiones encriptadas ya que son vulnerables a intrusos, así como lo presenta Ruiz (2004) en las Principales Reglas de Seguridad.

Fundamentos de redes de seguridad

Proxy

Para definir este concepto, se recurre al sitio oficial de Windows en el que se se presenta la explicación más acertada sobre este tema mencionando que es un equipo intermediario entre el navegador e Internet, que mejora el rendimiento guardando en la memoria caché copias de las páginas web más visitadas, así que cuando el usuario entra nuevamente, no la buscará en Internet nuevamente, sino que recurre a la versión almacenada (Microsoft 2016).

Un proxy ayuda a mejorar la seguridad filtrando los contenidos del malware o software malicioso.

Fundamentos de redes de seguridad

Anonimato en la red

Cuando nos conectamos a Internet, nuestra información está circulando en la web y con los conocimientos necesarios, alguien puede tener acceso a ella y almacenarla para su uso futuro. Evitarlo no es tan fácil, sobre todo si existen compañías como Google, que acumulan información sobre nuestros hábitos de navegación.

Existen varias recomendaciones básicas y herramientas que nos ayudarán a mantener el anonimato en la red:

- A nivel local, utilizar el modo incógnito y eliminar cualquier rastro del navegador como el historial y los cookies.

- Navegar por sitios seguros o de confianza. Para verificar la seguridad de un sitio web, se puede añadir al navegador extensiones como WOT.

- Utilizar proxy y conexiones anónimas. Se pueden encontrar servicios proxy gratuitos, uno de los más populares es “Tor”, está disponible para Windows, Mac y Linux, y permite tener acceso a una red anónima, protegiendo tu identidad en Internet.

- Usar navegadores especializados para proteger el anonimato, dos de los más completos y fáciles de usar son PirateBrowser y Superbird.

Disposiciones legales y políticas de seguridad informática

Los avances tecnológicosy digitales han obligado a adaptar leyes que permitan controlar los procesos que se realizan a travésde medios informáticos y brindar herramientas que ayuden a reducir los posibles riesgos de infraestructura o información de las organizaciones y las persona.

En Colombia, se han establecido leyes que establecen normativas sobre las transacciones electrónicas y la seguridad de la información a través de la Ley No. 1273 del 2009 (Delitos Informáticos) y a nivel internacional ISO/IEC27001 (Normativa aplicable a la gestión de la Seguridad de la Información)

Análisis y gestión de los riesgos de la información

El análisis y gestión de riesgos son procedimientos formales para encontrar los riesgos que existen en un sistema Informático, y por medio de un estudio serio y responsable, recomendar los mecanismos que deben implantarse para hacer un control efectivo, además de hacer un diagnóstico para conocer el estado real de seguridad entre otros beneficios.

Resumen

La seguridad informática busca proteger la información, que es el elemento más importante y valioso de cualquier empresa, su objetivo es mantener la confidencialidad, integridad, autenticidad y disponibilidad de los datos.

Cuando se hace uso de un sistema informático, existen diferentes tipos de riesgos, amenazas y atacantes que tienen varias finalidades, desde tener acceso a nuestros datos hasta destruir la información guardada en nuestros equipos de cómputo. Esta circunstancia, ha hecho que se mantenga una alerta constante y busquemos herramientas y mecanismos que nos permitan aumentar los niveles de seguridad, se minimice el riesgo y se pueda prevenir cualquier tipo de amenaza.

Las redes de computadores se han vuelto parte de nuestras vidas, todo equipo que esté conectado a una red debe contar con dos direcciones, una física y una lógica, para darle una identificación que no se va a repetir en ninguna parte del mundo. Las redes tiene dos modelos de referencia: OSI y TCP/IP; OSI es el modelo de estudio y TCP/IP es el que se usa comercialmente.

Colombia cuenta con la Ley No. 1273 del 2009, cuyo objetivo es la protección de la información y los datos. Esta Ley modificó el Código Penal y tipificó las conductas que se consideran como “Delitos Informáticos”, los cuales pueden llevar a penas que van desde multas económicas hasta penas privativas de la libertad.

Actividad de aprendizaje

Desarrolla la Actividad de Autoaprendizaje teniendo en cuenta los protocolos que permiten la transmisión de información.

Bibliografía ()

- Caeli, W (1989). Information Security for Managers; New York: Stockton Press.

- CHESWICK, William R, and BELLOVIN Steven M.; Firewalls and Internet security: Repelling the Wily Hacker; 1994, Addison. Wesley Publishing Company, Reading, MA.

- Choonsik, P. y Chee, S. (2004). (Es). Information Security and Cryptology – ICISC 2004 Editors:

- Grosso, A. (2011). Testing y algo más... Prácticas de Software: experiencias sobre la Ingeniería y managment del software.

- Loannidis, J., Keromytis, A. y Yung, Moti. (Eds). (2005). Applied Cryptography and Network Security. Alemania: Springer.

- New Computational Paradigms Editors: S. Barry Cooper, Benedikt Löwe, Leen Torenvliet

- Wired/Wireless Internet Communications Editors: Torsten Braun, Georg Carle, Yevgeni Koucheryavy

Referencias Web

- Cisco System (1999). Programa de la Academia de Networking de Cisco. Recuperado de: http://www.expconsulting-corp.com/CISCOCCNA/students.netacad-intl.net/prot-doc/curriculum/1200/es/ch15/start/index.html

- DNV-GL (2016) ISO 27001 Sistema de Gestión de Seguridad de la Información. Recuperado de http://www.dnvba.com/cl/certificacion/sistemas-de-gestion/Seguridad-de-la-Informacion/Pages/ISO-27001.aspx

- Griega, J. et all (2008). Estructura de redes de computadores. Barcelona: UOC. Recuperado de https://goo.gl/oGCEfj

- Microsoft (2016) ¿Qué es un servidor proxy? Recuperado de http://windows.microsoft.com/es-xl/windows-vista/what-is-a-proxy-server

- Routing y Switching. Recuperado de http://www.cisco.com